Introduction aux tests de sécurité

Le test de sécurité est un type de test logiciel conçu pour détecter les vulnérabilités du système et garantir que ses informations et ses ressources sont protégées contre d'éventuels intrus. De même, une application web a besoin, en plus de la protection des données, d'une sécurité quant à son accès. L'application doit être à l'abri des attaques de force brute et des injections SQL, XSS, d'un développeur Web. De même, les points d'accès à distance de l'application Web doivent également être sécurisés. Cependant, l'importance de la sécurité augmente de façon exponentielle lorsque nous parlons d'Internet. Personne ne le pensera jamais si un système en ligne ne peut pas protéger les données de transaction. La sécurité n'est pas encore un terme pour sa définition.

Voici la liste des failles de sécurité

• Si la branche «Entrée» peut modifier les informations de l'examen, un système de gestion des étudiants n'est pas sécurisé.

• Si DEO (opérateur de saisie de données) peut produire des «rapports», un système ERP n'est pas sûr.

• Si les détails de la carte de crédit d'un client ne sont pas cryptés, le site Web en ligne n'a aucune sécurité.

• Un logiciel personnalisé a une sécurité insuffisante lorsqu'une requête SQL trouve de vrais mots de passe utilisateur.

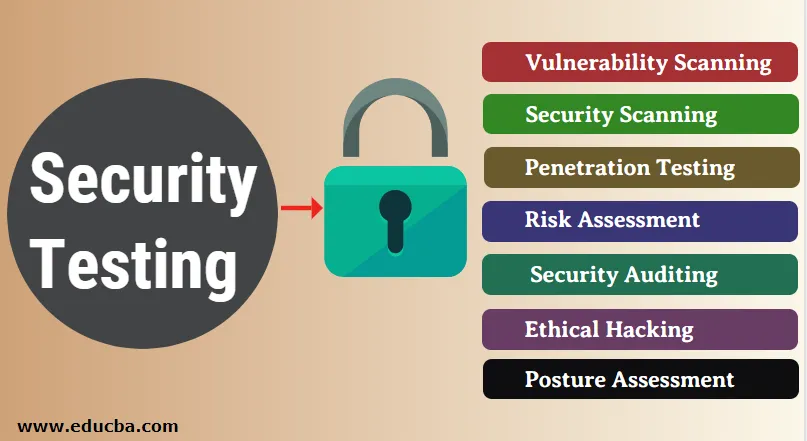

Types de tests de sécurité

Le manuel de méthodologie de test de sécurité Open Source comporte sept types principaux de tests de sécurité. Les éléments suivants sont décrits:

1. Analyse de vulnérabilité

Ceci est effectué via un logiciel automatisé pour analyser un système à la recherche de signatures connues de la vulnérabilité.

2. Analyse de sécurité

Il comprend l'identification des faiblesses du réseau et du système et propose des alternatives pour réduire ces risques. Pour la numérisation manuelle et automatisée, cette numérisation peut être effectuée.

3. Test de pénétration

Ce test simule une attaque de pirate malveillant. Cet examen comprend l'analyse d'un système spécifique pour détecter les vulnérabilités potentielles au piratage interne.

4. Évaluation des risques

Ce test comprend l'analyse des risques de sécurité observés dans l'entreprise. Les risques ont une classification faible, moyenne et élevée. Ce test propose des contrôles et des actions de réduction des risques.

5. Audit de sécurité

L'audit peut également être effectué en ligne par ligne, par des inspections de code et des systèmes d'exploitation pour les défauts de sécurité.

6. piratage éthique

Le piratage éthique n'est pas la même chose que le piratage malin. Le piratage éthique vise à identifier les lacunes de sécurité dans la structure organisationnelle.

7. Évaluation de la posture

Cela combine l'analyse de la sécurité, les évaluations des risques et le piratage éthique pour montrer une position globale de sécurité d'une organisation.

Méthodologies des tests de sécurité

Il existe différentes méthodologies de test de sécurité

1. Tiger Box

2. Boîte noire

3. Boîte grise

Tiger Box:

Ce piratage est généralement effectué sur un ordinateur portable avec un système d'exploitation et une collection d'outils de piratage. Ce test permet aux opérateurs de tests de pénétration et aux opérateurs de tests de sécurité d'évaluer et d'attaquer les vulnérabilités.

Boîte noire:

Le test de la boîte noire est une méthode de test logiciel connue du testeur sous le nom de test comportemental. De cette façon, la conception interne du produit de test n'est pas connue. Ces examens peuvent être fonctionnels ou non.

Boîte grise:

Grey Box Testing est une technique de test logiciel qui combine les tests Black Box et White Box. Gray Box Testing est une méthode de test de l'application ou du produit logiciel qui fait partie du fonctionnement interne d'une implémentation.

Comment pouvons-nous faire des tests de sécurité?

Il a toujours été convenu que si nous reportions les tests de sécurité après la mise en œuvre ou le déploiement du logiciel, ce coût augmenterait. Dans les étapes précédentes, les tests de sécurité doivent être effectués dans le cycle de vie SDLC. Examinons les procédures de sécurité appropriées pour chaque étape SDLC. Pour les zones d'entrée, le testeur peut inspecter les longueurs maximales. Cette limitation ne peut pas permettre à un pirate d'inclure de tels scripts malveillants.

• Évaluation de la sécurité des exigences et vérification des abus / abus.

• Analyse des risques de sécurité pour la conception. Élaboration du plan de test, y compris les tests de sécurité.

Top 10 des outils de test de sécurité Open Source

Vous trouverez ci-dessous la liste des meilleurs outils de test de sécurité ainsi que leurs fonctionnalités. Vous pouvez choisir n'importe quel outil en fonction de vos besoins.

1. Wapiti

Wapiti est un puissant outil de test de sécurité des applications Web pour évaluer la sécurité de vos applications Web. Il effectue des «tests de boîte noire» pour vérifier la vulnérabilité potentielle des applications Web. Il scanne les pages Web et injecte des informations de test pour surveiller le manque de sécurité pendant la phase de test. Wapiti définit plusieurs vulnérabilités pour la prise en charge des attaques HTTP GET et POST. Wapiti est une application de commandes difficile pour les débutants, mais simple pour les professionnels. Le logiciel a besoin d'une compréhension complète des commandes.

Caractéristiques de Wapiti

• Injection XSS

• Injection de base de données

• Détection de l'exécution des commandes.

• CRLF d'injection

2. Zed Attack Proxy

Le proxy Zed Attack, communément appelé ZAP, ZAP a été créé par l'OWASP et avec ce ZAP est open-source. Zed Attack Proxy Pris en charge par Unix / Linux, Windows et Mac OS, Zed Attack Proxy vous permet d'identifier une gamme de vulnérabilités même pendant la phase de développement et de test dans les applications Web. Cet outil de test est facile à utiliser, même si vous êtes un débutant de test de pénétration.

Caractéristiques de Zed Attack

• Zed Attack Proxy dispose d'un scanner d'automatisation et de la prise en charge de l'authentification.

• Zed Attack Proxy dispose également d'un certificat SSL dynamique et d'une prise en charge Web Socket.

3. Vega

Écrit en JAVA, Vega possède une interface graphique. Il est accessible sur Linux, Mac OS et Windows qui peuvent vous aider. Vega est un outil gratuit de test d'applications Web et une plateforme Open Source. Vega peut vous aider à trouver et à valider l'injection SQL, le Cross-Site Scripting (XSS) et d'autres vulnérabilités. Il peut également être utilisé pour définir des préférences, telles que le nombre de descendants de chemin et le nombre de nœuds par seconde, les demandes maximum et minimum par seconde.

Caractéristiques de Vega

• Vega propose des scripts intersites.

• Validation d'injection SQL

4. W3af

W3af est un célèbre framework de test de sécurité pour les applications Web. Il fournit une plate-forme de test de pénétration d'applications Web efficace, développée à l'aide de Python. Cet outil peut être utilisé pour identifier plus de 200 types de problèmes de sécurité des applications Internet, tels que les scripts intersites et l'injection SQL. Il surveille les vulnérabilités des applications Web suivantes. W3af peut être facilement compris dans les interfaces GUI et console. Les modules d'authentification vous permettent également d'authentifier le site Web.

Caractéristiques du W3af

• Plusieurs paramètres CORS défectueux

• CSRF et beaucoup plus de vulnérabilité

5. Skipfish

Skipfish est un outil de test surveillé d'application Internet qui remédie au site et vérifie toute faiblesse sur chaque page et prépare enfin le rapport d'audit. Skipfish est écrit en langage c et est optimisé pour gérer HTTP et pour laisser des empreintes CPU minimales. Sans montrer d'empreinte CPU, le logiciel prétend traiter 2 K requêtes par seconde. L'outil prétend également offrir des avantages de haute qualité car il utilise l'heuristique dans les applications Web. Pour les applications Internet, Linux, FreeBSD, Mac-OS X et Windows sont fournis avec les outils d'évaluation de la sécurité Skipfish.

6. SQLMap

SQLMap est un outil de test de sécurité basé sur le Web pour automatiser le processus de détection de vulnérabilité d'injection SQL sur une base de données de site Web. Emballé avec un certain nombre de fonctionnalités différentes, le moteur de test est puissant, permettant une pénétration facile et des tests d'injection SQL sur une application Web. SQLMap prend en charge de nombreuses bases de données, notamment MySQL, Oracle, PostgreSQL, Microsoft SQL, etc. En outre, l'outil de test prend en charge six méthodes différentes d'injection SQL.

7. Wfuzz

Wfuzz est un autre outil open-source qui peut être librement accessible sur le marché pour un outil de test de sécurité basé sur le Web. Cet outil de test a été développé en Python et est utilisé pour les applications Web pour la force brute. Vous devez opérer sur l'interface de ligne de commande lorsque vous utilisez WFuzz car il n'y a pas d'interface graphique. Certaines des caractéristiques de Wfuzz sont:

Caractéristiques du Wfuzz

• Wifuzz prend en charge plusieurs points d'injection.

• La sortie de Wfuzz est disponible en HTML

• Il a également Multi-threading

• Il prend également en charge plusieurs proxy

8. Metasploit

L'un des cadres les plus couramment utilisés pour les tests de pénétration. Metasploit est une plateforme de test open source qui permet des tests de sécurité bien au-delà de l'évaluation des risques.

Caractéristiques du Metasploit

• La structure est bien meilleure que celle des rivaux.

• De nombreux scénarios pour les fonctions de simulation d'infiltration

9. Acunetix

Un outil complet d'évaluation de la pénétration de l'automatisation pour analyser vos sites Web à la recherche de vulnérabilités 4500+. La caractéristique la plus frappante d'Acunetix est qu'elle peut précipiter des milliers de pages sans interruption.

Fonctionnalité d'Acunetix

- Il peut facilement produire de nombreux remèdes techniques et de conformité.

- Analyse les applications open source et personnalisées

- Analyses approfondies pour une analyse efficace.

10. Grabber

Grabber est un scanner open source pour détecter les vulnérabilités de sécurité des applications Internet. Les petites applications Web telles que les forums et les sites Internet privés sont mobiles et peuvent être analysées. Grabber est un petit outil de test qui prend plus de temps pour analyser de grandes applications. De plus, le scanner n'a pas d'interface graphique et aucune fonction de génération de rapport PDF car il est conçu pour être utilisé à des fins personnelles.

Caractéristiques de Grabber

• Sauvegarde de vérification des fichiers

• Vérification Ajax

Conclusion

Dans cet article, nous avons vu ce que sont les tests de sécurité, pourquoi en avons-nous besoin avec différents types de tests de sécurité, les outils utilisés pour effectuer les tests et les fonctionnalités. J'espère que cet article vous aidera à choisir des outils de test en fonction de vos besoins et fonctionnalités ci-dessus.

Articles recommandés

Ceci est un guide pour les tests de sécurité. Nous discutons ici de l'introduction, des types, des méthodologies et des 10 meilleurs outils de test de sécurité open source. Vous pouvez également consulter nos autres articles suggérés pour en savoir plus -

- Tests alpha vs tests bêta

- Test statique

- Qu'est-ce que les tests d'utilisabilité?

- Outils de test de performance

- Avantages et inconvénients du test bêta

- Apprenez les outils de test d'application