Introduction au risque du cloud computing

Avec l'avènement et la popularité du cloud computing et la facilité d'accessibilité, les risques du cloud computing sont parfois négligés. La tendance croissante du cloud computing dans différents genres présente un groupe de risques exclusifs, qu'il est difficile de les regrouper sous un même parapluie en commun. Mais dans l'histoire ci-dessous, dans les prochaines parties de l'explication des risques du cloud computing, nous considérerons l'histoire de «Batman essayant de sauver Gotham City de Joker». Au cas où le film ne serait pas connu, Gotham est analogue au cloud computing et Joker (intrus) essaie d'envahir Gotham et Batman (nous) en essayant de le sauver pour apporter une saveur plus intuitive à ce sujet.

Qu'est-ce que le Cloud Computing?

Maintenant, pour mieux comprendre les risques, faites-nous en savoir plus sur la ville de Gotham. La ville est un environnement où les gens partagent des services. Ces services peuvent être des infrastructures, des plates-formes, des logiciels, des données, des API et tout ce que l'on peut penser de partager en public / privé. Ce concept de cloud computing le rend super facile pour les gens, qui envisagent de construire leur infrastructure dans la ville. Avec cette idée, la rentabilité, l'investissement et la maintenance pour la première fois, ainsi que la capacité de calcul, la capacité de stockage (matériel) sont tangibles. La description. Forrester, la société de recherche, cite le cloud computing comme:

«Une capacité informatique standardisée (services, logiciels ou infrastructure) fournie en libre-service et à la carte. La couverture de la recherche comprend la sécurité du cloud. »

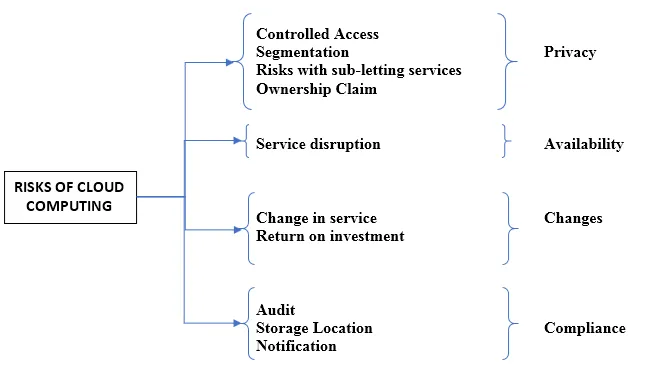

Types de risques du cloud computing

Les envahisseurs de la ville de Gotham peuvent être n'importe qui avec n'importe quel motif derrière. Voyons quels sont les différents types de risques qui prévalent sur le cloud computing et quels sont les différents compartiments dans lesquels nous pouvons les classer.

1. Confidentialité

Tous les risques ci-dessous peuvent résulter d'activités malveillantes destinées à attaquer des données privées.

- Accès contrôlé : si les personnes / l'organisation tentent de stocker des données confidentielles sur le cloud, par nature, le cloud permet d'accéder à l'organisation du fournisseur de services.

Situation analogue : Le gouvernement de la ville de Gotham a toutes les données ainsi que l'accès.

- Segmentation: Par la vraie nature de la politique d'abonnement du cloud computing, il y aurait beaucoup d'abonnés, rendant ainsi les données d'une organisation sujettes à une autre organisation.

Situation analogue : Les données avec le gouvernement Gotham ne sont pas correctement sécurisées, peuvent conduire à une situation où les gens peuvent connaître les problèmes de santé de quelqu'un d'autre (pas bon d'être affiché en public).

- Risques liés aux services de sous-location: avec la popularité croissante des services fournissant un genre dans le cloud computing, les couches des services cloud de l'organisation sont elles-mêmes construites à partir d'autres organisations de fournisseurs de services. Ainsi, l'accord contractuel peut ne pas être totalement transparent pour les clients finaux, les laissant dans les angles morts.

Situation analogue: Le gouvernement de Gotham a un protocole d'accord avec un autre organe directeur, dont les citoyens ne sont pas au courant, fermant ainsi les yeux sur l'utilisation de leurs données.

- Revendication de propriété: Si l'accord n'est pas bien lu, la propriété des données peut être transférée sans le savoir à l'organisation prestataire de services.

Situation analogue: si les citoyens ne lisent pas attentivement l'accord, quelqu'un peut avoir accès aux données personnelles et il est possible que ces données soient utilisées pour des activités illégales.

2. Disponibilité

- Interruption de service: cela peut être attribué à toute défaillance de la connexion Internet, car toutes les transactions dans le cloud computing sont effectuées sur Internet. Il peut s'agir d'une dégradation de la qualité de service ou d'une panne dans son ensemble.

Situation analogue: Les citoyens dépendent de l'électricité pour tous leurs besoins réguliers. Et s'il n'y a pas d'électricité à Gotham, l'idée de développer la ville est déjouée.

3. Changements

- Changement de service: en raison de la volatilité du marché, il peut y avoir acquisition ou fermeture d'un fournisseur de services, entraînant ainsi une indisponibilité du service dans un bref délai.

Situation analogue: le gouvernement peut aller et venir, et quand il s'en ira, les données pourraient ne pas être disponibles temporairement ou définitivement selon le plan du prochain gouvernement.

- Retour sur investissement: l' intuition derrière le cloud computing doit être rentable. Mais en raison de circonstances imprévues, le coût de l'abonnement est élevé, il pourrait compromettre la finalité du cloud computing.

Situation analogue: Le coût de l'abonnement au service est si élevé que le budget alloué par chaque citoyen pour ces services finit par ne pas être rentable.

4. Conformité

- Audit: l' organisation du fournisseur de services peut ne pas suivre le processus d'audit externe, ce qui conduit à une position vulnérable pour les clients finaux.

- Emplacement de stockage: Étant donné que les données des services résident dans le matériel et que l'emplacement de ce périphérique de stockage n'est pas connu, cela pourrait augmenter le risque de fuite des données sensibles du pays par des pays concurrents.

- Notification: une communication appropriée et transparente concernant l'absence de violation au client final les met en danger car ils pourraient ne pas être conscients des ravages causés par la même chose.

Avantages du Cloud Computing

En plus des risques ci-dessus impliqués dans le cloud computing, nous pourrions nous demander si le cloud computing vaut le battage médiatique. Voyons les avantages du cloud computing et obtenons enfin un argument sur sa viabilité.

- Coûts réduits

- Évolutivité

- Restez à jour avec la technologie.

- Optimisation de l'espace de stockage

- Souplesse de travail

- Temps de montée rapide en cas de perturbation

Maintenant, cela dépend de l'organisation de faire un compromis entre les avantages et les risques qu'ils présentent. Il existe différents canaux d'atténuation des risques pour vraiment valoriser l'efficacité du cloud computing qui peut être traité comme un nouveau sujet. Mais, juste pour ajouter une saveur d'atténuation, il faut déterminer les contrôles appropriés pour le fournisseur de services en termes de l'accord contractuel et suivre de temps à autre les pratiques du fournisseur de services.

Carte mentale du cloud computing

Conclusion

Ainsi, avoir un canal d'atténuation approprié améliorera l'utilisation du cloud computing avec une sécurité et une confidentialité appropriées et correspondra à l'intention de la raison pour laquelle le cloud computing a été créé. Il pourrait être possible que peu de données, par exemple. Les données de santé / finance doivent être traitées avec soin dans le cloud. L'organisation qui prévoit de passer au cloud doit disposer d'un rapport comparatif complet avant l'avancement.

Article recommandé

Ceci est un guide des risques du cloud computing. Ici, nous discutons de l'introduction au risque du cloud computing et de ses types ainsi que des avantages. Vous pouvez également consulter nos autres articles suggérés pour en savoir plus -- Services d'informatique en nuage

- Architecture informatique en nuage

- Technologies de cloud computing

- Carrière dans le Cloud Computing

- Fournisseurs de services de cloud computing