Introduction à SSL (Secure Sockets Layer)

Le principal problème lié à l'administration de n'importe quel réseau est de sécuriser les données qui sont envoyées sur différents serveurs, en particulier vers des réseaux non approuvés. SSL / TLS peut être utilisé pour crypter les messages entre les serveurs une fois leur authentification réussie par SSL.

SSL a été développé par Netscape en 1994 pour sécuriser la communication entre le client et le serveur.

Qu'est-ce que SSL?

SSL signifie Secure Sockets Layer et c'est un protocole qui est utilisé pour fournir des communications sécurisées à un réseau informatique. Le nom officiel du protocole est maintenant changé et remplacé, il est connu sous le nom de TLS qui signifie Transport Layer Security. Bien que SSL soit le fondement de TLS, il est venu en remplacement des vulnérabilités découvertes dans SSL.

Dans le monde d'aujourd'hui, il existe des informations personnelles et sécurisées qui doivent être protégées contre les pirates et les criminels. L'échange d'informations peut avoir lieu entre un serveur et un client (par exemple un navigateur et un site Web) et peut également se produire avec un réseau de serveurs.

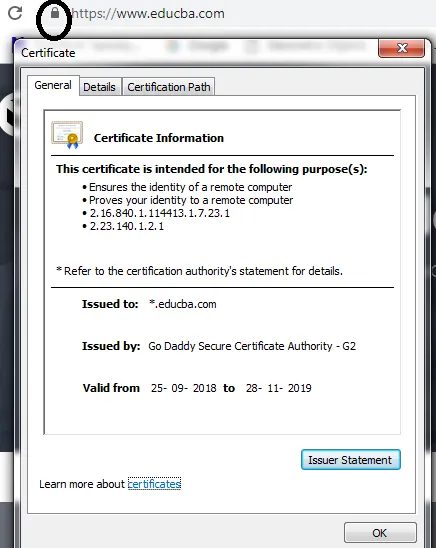

Chaque fois qu'un réseau ou un site Web est sécurisé par SSL, HTTPS apparaît dans l'URL. HTTPS signifie Hyper Text Transfer Protocol Secure. On peut également voir beaucoup plus de détails sur l'autorité émettrice du certificat SSL et le nom de l'entreprise du propriétaire du site Web en cliquant sur le symbole de verrouillage en haut à gauche qui apparaît dans la barre du navigateur.

Source: à partir de mon bureau

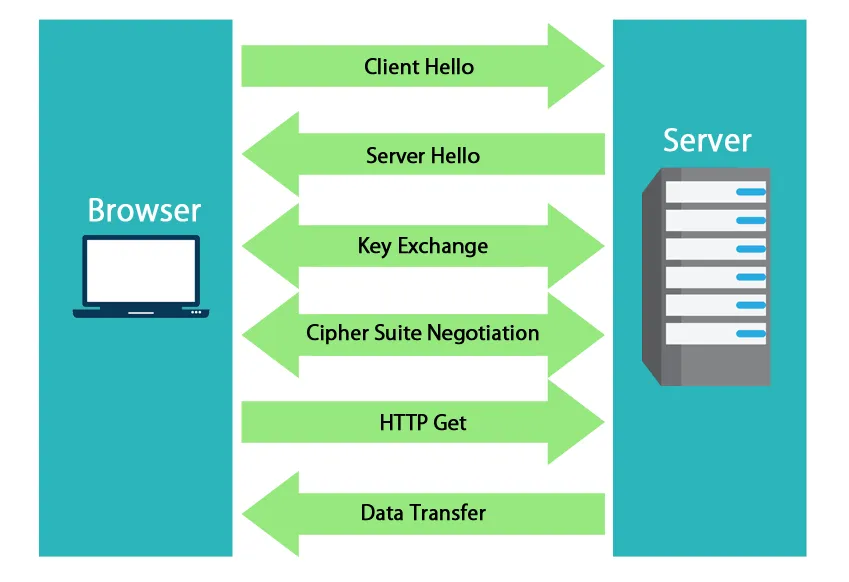

Fonctionnement de SSL (Comment une connexion sécurisée est établie)

L'approche de base qui est utilisée derrière le SSL est lorsque vous activez et installez un certificat SSL sur un serveur et lorsqu'un client, par exemple le navigateur Web essaie de s'y connecter, le certificat SSL déclenche un protocole SSL qui crypte toutes les données entre le client et le serveur. Il existe une poignée de main SSL entre le client et le navigateur qui est invisible pour les utilisateurs. Pour configurer la connexion SSL, trois clés sont requises: la clé privée, la clé publique et les clés de session.

La règle est:

Tout ce qui est chiffré à l'aide de la clé publique ne peut être déchiffré que par la clé privée et vice versa. Une fois la connexion établie, la clé de session est utilisée pour crypter toutes les données.

Il existe différents algorithmes utilisés pour chiffrer les données dans SSL et les algorithmes symétriques pris en charge dans SSL sont Camellia, DES, 3DES, RC2, ARCFOUR, AES, IDEA, SEED, NULL (c'est-à-dire pas de chiffrement).

quelles sont les étapes de l'établissement d'une connexion sécurisée via SSL?

Voici les étapes à suivre pour établir une connexion sécurisée via SSL:

- Le navigateur Web, c'est-à-dire que le client se connecte au serveur sécurisé avec un SSL. Le navigateur / client demande l'identification du serveur.

- Ensuite, le serveur envoie au client le certificat SSL émis par l'autorité de certification. Avec le certificat, le serveur envoie également sa clé publique.

- Le client, c'est-à-dire le navigateur, reçoit la copie du certificat, puis il vérifie les différentes propriétés, c'est-à-dire vérifie l'expiration, la révocation et la validité. Si la vérification résultante est approuvée, une clé de session symétrique est renvoyée au client qui est chiffrée à l'aide de la clé publique du serveur.

- Le serveur déchiffre ensuite la clé de session symétrique à l'aide de sa clé privée. Un accusé de réception est également renvoyé qui est chiffré avec la clé de session.

- Une fois la connexion sécurisée établie, toutes les données transmises sont cryptées à l'aide de la clé de session.

Fonctionnalités de SSL et sécurité fournies

SSL / TLS fournit des fonctionnalités pour le chiffrement des données, l'authentification et pour l'intégrité des données.

Lorsqu'une donnée est cryptée avec SSL, cela signifie essentiellement:

- Les données / messages envoyés ne sont lus par personne

- Le message / les données ne sont modifiés par personne

- Le message / les données sont envoyés au destinataire prévu.

Afin de s'assurer que le message a bien atteint le destinataire et que personne ne l'a modifié, SSL le crypte et le signe également.

Le processus nécessite l'utilisation de clés.

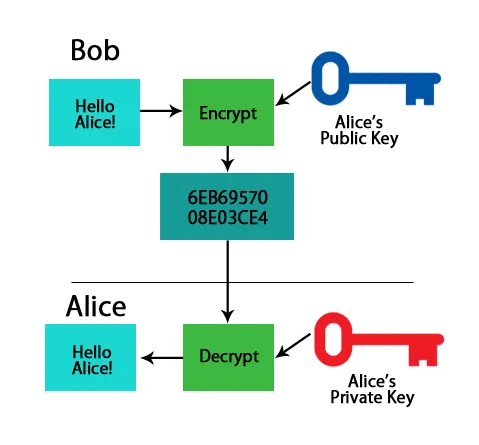

Clés publiques, privées et symétriques

- Clé publique - Une clé publique convertit le message dans un format illisible à l'aide d'algorithmes et seule la personne qui possède la clé publique peut crypter le message. De l'autre côté, le destinataire possède la clé privée, à l'aide de laquelle il peut décrypter le message.

- Clé privée - La clé privée est utilisée pour déchiffrer le message qui a été chiffré à l'aide de la clé publique.

Exemple:

La clé publique, comme son nom l'indique, est disponible pour tous ceux qui ont accès au référentiel.

Une clé publique, plus ou moins pourrait ressembler à ci-dessous:

1048 0141 03C9 18FA CA8D EB2D EKD5 FD37 89B9 M069 EA97 FC20 5E35 F577 EE31 C4FB C6B4 4811 7A86 BC8F BAFA 362F 922B F01B 2K40 C744 2654 C0DD 2881 D673 CA2B 4013 C266 E2ED CB002.

Pour l'exemple le plus célèbre, si Bob souhaite envoyer des informations sensibles à Alice, il cryptera les données avec la clé publique d'Alice. Ce faisant, il s'assurerait que seule Alice devrait être capable de le lire. De l'autre côté, seule Alice a accès à la clé privée correspondante. Ainsi, seule la personne disposant de la clé privée a la capacité de déchiffrer les données chiffrées.

Clés et certificats

Dans la cryptographie à clé publique / privée, comment savoir si la clé publique appartient à l'entité qui l'a revendiquée?

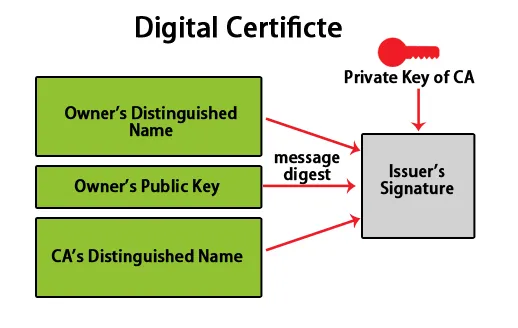

Le certificat numérique est la réponse à cela.

Une clé numérique est comme un mot de passe électronique qui fournit un lien entre la clé publique et l'entité (comme l'entreprise, l'entreprise) qui est vérifiée. Les certificats numériques sont le moyen préféré de distribuer des clés de chiffrement publiques fiables.

Comment les certificats numériques sont-ils obtenus?

Les certificats numériques peuvent être obtenus auprès de n'importe quelle autorité de certification ou autorité de certification reconnue.

Certaines des sociétés d'autorités de certification populaires sont:

- Comodo SSL.

- DigiCert.

- Entrust Datacard.

- GeoTrust.

- GlobalSign.

- Allez papa.

- Solutions réseau.

- RapidSSL

Pour obtenir le certificat, l'entreprise ou l'entité doit remplir le formulaire, ajouter des clés publiques et celles-ci doivent être envoyées à l'autorité de certification. À son tour, l'autorité de certification effectuera quelques vérifications et renverra la clé qui sera incluse dans le certificat.

Le certificat qui vient est signé par CA (autorité de certification).

Les certificats numériques sont principalement de deux types

- Certificats validés étendus (EV)

L'EV ou les certificats validés étendus sont utilisés pour les sites Web HTTPS et également pour le logiciel. L'EV fournit une entité juridique pour contrôler le progiciel et le site Web.

- Certificats validés de domaine (DV)

En cas de DV ou le domaine valide les certificats, l'identité de l'entreprise ou de l'entité est validée en mettant un certain contrôle sur le domaine DNS. Le DV est un certificat numérique X.509 typique.

Étapes pour déterminer un certificat SSL valide

Afin de déterminer si le site Web possède un certificat SSL ou un certificat SSL valide (ce qui signifie approuvé et non expiré), voici quelques-unes des vérifications qui peuvent être effectuées:

- La principale différence est le «HTTP» (ie HyperText Transfer Protocol) et le «https» (ie HyperText Transfer Protocol Secure) qui indique quelle connexion est sécurisée par SSL. Un https sera toujours affiché avant toute adresse de site Web s'il est sécurisé par SSL. Bien que si le site Web ne dispose d'aucune sécurité, son adresse sera affichée avec HTTP.

- Un symbole de cadenas peut être vu si le site Web est sécurisé par SSL.

- On peut également voir beaucoup plus de détails sur l'autorité émettrice du certificat SSL et le nom de l'entreprise du propriétaire du site Web en cliquant sur le symbole de verrouillage en haut à gauche (cad cadenas) qui apparaît sur la barre du navigateur.

Où doit-on utiliser SSL?

Le SSL doit être utilisé partout où nous transmettons des données ou des informations sur un réseau, surtout si les informations sont sensibles.

Exemples:

- Communication intranet - Pour sécuriser les informations échangées au sein de l'intranet de l'organisation.

- Internet - Pour sécuriser les informations échangées sur Internet. Par exemple pour la communication entre un navigateur Web et un serveur.

- Pour sécuriser l'échange d'informations entre serveur à serveur ou sur un réseau de serveurs.

- Cloud computing.

- Sécurisation des informations envoyées sur mobile, tablettes, etc.

- Communications par e-mail et bien d'autres.

Les avantages et les avantages des certificats SSL

Comme nous l'avons appris, SSL est un protocole qui est utilisé pour fournir des communications sécurisées à un réseau informatique. Voici les avantages de l'utilisation de SSL:

1. Pour effacer toutes les tentatives des méchants, les «Hackers»

Il existe un grand nombre de sites de phishing qui sont disponibles aujourd'hui et sont en cours de création, nous devons donc être très prudents concernant les sites de phishing. Dans de nombreux cas, vous pouvez voir la réplique exacte du site Web d'origine qui est mis à votre disposition afin de vous tromper. Mais en ce qui concerne les certificats SSL, ils veilleront à ce que cela ne se produise pas car il est impossible pour les faux sites Web d'obtenir un certificat SSL approuvé et signé par CA. Parallèlement à cela, SSL vous protégera également contre d'autres menaces telles que «l'attaque de l'homme au milieu» et l'écoute clandestine.

2. Classement des moteurs de recherche et augmentation de la présence des utilisateurs

De nombreux moteurs de recherche tels que Google ont mis à jour son algorithme en un site Web de classement pour apparaître dans les résultats de recherche en fonction de certains paramètres et l'un d'eux est un site Web sécurisé SSL. Tout site Web avec sécurité SSL sera classé avant le site Web qui n'a aucune sécurité, ce qui signifie que lorsque les utilisations rechercheront des informations, le site Web sécurisé SSL sera affiché en premier dans les résultats de la recherche tandis que les sites Web NoNSSL seront affichés en dernier.

Un autre grand avantage est de gagner la confiance des utilisateurs et des clients. Un site Web sécurisé avec SSL gagne la confiance des utilisateurs et ils sont moins préoccupés par l'aspect sécurité du site Web et ne craignent pas lorsqu'ils naviguent sur le site Web.

3. Passerelle de paiements sécurisés et achats sécurisés

Il est obligatoire pour tout site professionnel d'obtenir un certificat SSL. En ce qui concerne les transferts d'argent et d'espèces, il devient primordial de fournir un tunnel sécurisé entre l'entité acheteuse et l'entité vendeuse quiconque est impliqué dans l'entreprise. Une entreprise fonctionnant sans certificat SSL est presque la cible d'attaques de pirates informatiques. Sans connexion sécurisée, aucun utilisateur ne gagnera jamais la confiance de soumettre ses numéros de carte de crédit pour le bien de la transaction.

4. Plus de sécurité et d'authentification étendue

Avec l'augmentation des cyberattaques à travers le monde, les clients, ainsi que les pirates éthiques, deviennent également de plus en plus sûrs de leur rôle pour éviter tout malheur. De nombreuses informations sensibles sont échangées sur un réseau, telles que les mots de passe, les informations personnelles, les transactions commerciales, etc. Une authentification sécurisée doit donc être fournie pour garantir une bonne protection de la communication. Cette sécurité supplémentaire est obtenue en émettant un certificat de serveur avec le certificat SSL.

5. Cryptage plus robuste pour sécuriser les informations

Toutes les informations transférées via une connexion SSL sont cryptées avec des algorithmes robustes et complexes. Il est presque impossible de les déchiffrer. Les algorithmes de chiffrement qui sont principalement utilisés par les autorités de certification sont RSA, DSA et ECC. Toutes les informations sensibles telles que les mots de passe ou les numéros de carte de crédit, lorsqu'elles sont envoyées sur un réseau, seront sécurisées avec un cryptage robuste et cela ne permettra pas aux pirates de les pirater.

Conclusion

Dans cet article, nous avons acquis une bonne compréhension du SSL et de son fonctionnement. Nous avons également appris les clés publiques et privées qui sont utilisées dans l'algorithme de chiffrement de SSL, puis nous avons appris où nous pouvons utiliser SSL. Enfin, nous avons terminé notre article en voyant les avantages du SSL.

Articles recommandés

Cela a été un guide pour le Qu'est-ce que SSL?. Ici, nous avons discuté du concept clé, des fonctionnalités, du fonctionnement, des avantages et des étapes pour déterminer un certificat SSL valide. Vous pouvez également consulter nos autres articles suggérés pour en savoir plus -

- Ansible est-il gratuit?

- Qu'est-ce que MapReduce dans Hadoop?

- Qu'est-ce que Django?

- Qu'est-ce que la cybersécurité?

- Contenu et types de certificats numériques