La plupart d'entre nous redoutons le terme Hacking. Nous sommes d'avis que les pirates informatiques constituent une menace pour nos ordinateurs et peuvent supprimer toutes les informations secrètes qu'ils souhaitent. Mais ce n'est pas le cas et ici, nous vous apportons la différence exacte entre ce qu'est un pirate et un pirate. Cela mettra fin à tout le mythe concernant les pirates. Les Hackers et les Crackers sont précisément les personnes qui ont une connaissance approfondie des ordinateurs et des réseaux allant de la façon dont ils sont construits, comment ils fonctionnent, la programmation, les codes et tout ce qui concerne la sécurité. En général, les gens sont d'avis qu'il n'y a presque pas de différence entre les deux. Cependant, ce n'est pas vrai. Les deux travaillent pour des intérêts opposés. Alors que l'un peut fonctionner pour de bon, l'autre fonctionne complètement pour des raisons malveillantes et criminelles. C'est là que la ligne est réellement tracée entre les deux.

Pour le dire simplement, on peut définir un pirate comme quelqu'un qui identifie les failles des systèmes de sécurité et travaille à les améliorer. Alors qu'un pirate peut être quelqu'un qui exploite de manière contraire à l'éthique les informations hautement sensibles et utilise les failles des systèmes de sécurité à son avantage. Les crackers violent généralement la sécurité d'Internet et sans payer de redevances, ils ont accès à divers logiciels. Les pirates, d'autre part, sont les experts en sécurité Internet qui peuvent même être embauchés pour localiser et identifier les failles dans les systèmes de sécurité Internet et corriger ces failles et défauts. Les pirates utilisent leurs connaissances pour aider les systèmes de sécurité et les crackers utilisent leurs connaissances pour enfreindre les lois et perturber la sécurité. Les deux sont parfois appelés chapeaux blancs et chapeaux noirs. Les Hackers étant les gentils sont appelés chapeaux blancs tandis que les chapeaux noirs se réfèrent généralement aux crackers qui violent la sécurité informatique pour des gains personnels.

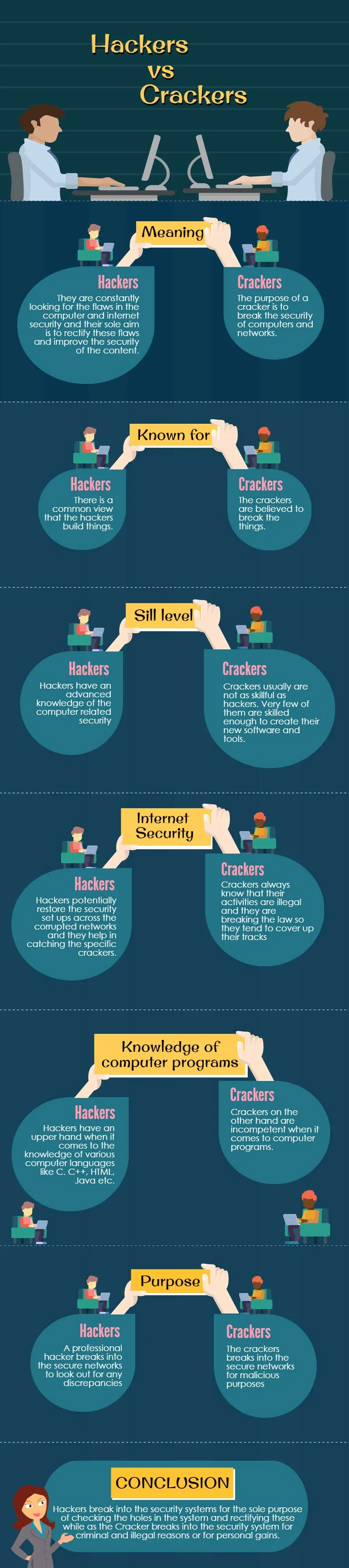

Hackers vs Crackers Infographics

Tout sur les pirates

L'usage d'origine du terme pirate remonte aux années 1950, au Massachusetts Institute of Technology, certains étudiants avaient un fort désir d'expérimenter et d'apprendre sur la technologie. Un hack à l'époque signifiait quelque chose de très original et ingénieux et uniquement destiné à explorer l'arène des ordinateurs et de la technologie. Actuellement, les termes sont utilisés dans un sens plutôt négatif. Et c'est parce que la plupart du temps, les gens confondent le terme piratage avec le cracking. Mais il ne faut absolument pas le confondre avec les crackers. Nous traiterons des crackers en détail plus tard.

Les chapeaux blancs, comme on les appelle parfois, sont principalement des programmeurs. Ils acquièrent une connaissance avancée de la programmation, des langages informatiques et des codes. Ce sont les hackers éthiques qui restent dans les limites de la loi. Ils n'accèdent à aucun système ou réseau illégalement. Ils recherchent constamment les failles de la sécurité informatique et Internet et leur seul objectif est de rectifier ces failles et d'améliorer la sécurité du contenu. Les entreprises embauchent ces chapeaux blancs afin d'auditer et de vérifier la sécurité de leur réseau. Ces hackers travaillent en tant que professionnels et corrigent les failles grâce à leur connaissance approfondie du domaine et réduisent le risque qui pourrait mettre la sécurité de l'entreprise en jeu. Ils découvrent les points faibles des titres du réseau et travaillent sans relâche et mettent tout en œuvre pour rechercher des solutions à ces problèmes de réseau. Ils établissent la raison de ces échappatoires et travaillent à les réparer.

Ce qui intéresse ces hackers:

Les pirates souhaitent savoir comment les choses fonctionnent. Ils aiment explorer et découvrir les systèmes informatiques, la programmation et les réseaux. Alors que certains pirates peuvent seulement être intéressés à apprendre les choses que d'autres transforment leur passion en leur profession, ce qui en fait des pirates professionnels. Ils connaissent essentiellement très bien toutes sortes d'outils logiciels, de techniques et de codes que les crackers connaissent. Ils savent comment un pirate tenterait d'attaquer tout contenu censé être sécurisé sur les sites Web et sur les systèmes informatiques. Ils conçoivent exactement les logiciels et outils qu'un pirate utiliserait, puis ils travaillent à améliorer le système avec des outils et des techniques plus sécurisés. Cela garantit que les systèmes informatiques et les systèmes de réseau deviennent suffisamment sécurisés pour ne pas être contrecarrés par les crackers. Les chapeaux blancs se brisent également dans la sécurité, mais leur but de s'introduire est entièrement non malveillant. Ils le font uniquement pour tester leurs propres systèmes à des fins de sécurité et ils le font légalement avec la permission de diverses sociétés et entreprises qui les embauchent pour ce travail. Les chapeaux blancs relèvent de la bannière du piratage éthique qui n'implique aucune pratique illégale de piratage. Les hackers professionnels ne font aucun mal à aucune entreprise ou individu.

Tout sur les craquelins

Nous avons appris sur les pirates, comment ils travaillent, quels sont leurs intérêts et ce qu'ils font. Maintenant, quand on parle de crackers, il faut savoir que les crackers sont aussi des hackers. Mais leurs façons de travailler diffèrent beaucoup. Alors qu'un hacker travaille totalement dans l'intérêt d'une entreprise ou d'un individu, le cracker fonctionne totalement de manière opposée. Le but d'un cracker est de briser la sécurité des ordinateurs et des réseaux. C'est une activité illégale. Ils utilisent leurs connaissances pour réaliser des gains personnels et violer la sécurité à travers les réseaux. Ils acquièrent des connaissances approfondies et apprennent les ordinateurs, leur programmation, leurs logiciels, leurs codes et leurs langages et les utilisent pour s'introduire dans les ordinateurs à des fins criminelles.

Les crackers sont également connus sous le nom de Black Hats. Ils accèdent par malveillance aux comptes des personnes et peuvent abuser des informations sécurisées sur les réseaux. Ils peuvent voler des informations de carte de crédit, ils peuvent détruire des fichiers importants, divulguer des données et informations cruciales ou des détails personnels et les vendre pour des gains personnels. Leur objectif peut aller de petits gains personnels à de plus grands intérêts criminels. Ils peuvent obliger les employés d'une entreprise à divulguer des informations hautement sécurisées. Ils violent la sécurité informatique. Une fois qu'ils ont pris le contrôle d'un système, ils peuvent faire n'importe quoi comme les données en acier, les détruire, les utiliser à leur avantage, etc.

Ce qui intéresse ces crackers:

Alors que certains crackers sont motivés par la simple publicité de leurs capacités dans le domaine du piratage, certains le font à des fins criminelles et malveillantes. Ils violent intentionnellement la sécurité de l'ordinateur et du réseau uniquement à des fins lucratives ou il peut y avoir un défi. Ils sont intéressés à accéder à divers programmes et logiciels sans payer de redevances. Leur seul objectif est le piratage illégal conduisant à des problèmes de sécurité. Il peut y avoir un vol dans les comptes des titulaires de cartes de crédit, des données importantes peuvent être perdues et des informations sécurisées peuvent être divulguées. Certains crackers souhaitent modifier les logiciels par rétro-ingénierie. Et ils le font simplement pour le plaisir ou pour mettre en valeur leurs connaissances et leurs capacités.

Cours recommandés

- Cours de certification en sécurité informatique

- Cours Ruby on Rails

- Cours de formation CSS

- Formation en ligne sur HTML5 et CSS3

Types de craquelins:

Il existe différents types de crackers qui incluent les script kiddies, les singes en paquets, les s'kiddiots, les lamers, les warez d00dz (dudes) et les wannabes. Habituellement, ils sont moins qualifiés et ne possèdent pas les connaissances approfondies nécessaires sur la programmation et les codes. Ils s'appuient presque toujours sur les outils logiciels créés par d'autres pour effectuer leurs opérations. La plupart du temps, ils ne savent pas vraiment ce que font ces programmes. Ils ne connaissent que le processus de craquage des réseaux de sécurité et ils n'ont pas les connaissances avancées. Ils ne sont pas vraiment une menace, mais leurs menaces ne peuvent être ignorées. Ils défigurent essentiellement les pages Web et les remplacent par leurs conceptions.

Hackers vs Crackers

Il est communément admis que les pirates construisent des choses et que les crackers les cassent. Ce sont essentiellement deux termes entièrement différents. Ils peuvent sembler similaires, mais il existe des différences entre la façon dont les deux fonctionnent réellement. Alors que les pirates ont une connaissance avancée des crackers de sécurité informatiques, ils ne sont généralement pas aussi habiles que les hackers. Très peu d'entre eux sont suffisamment qualifiés pour créer leurs nouveaux logiciels et outils. Ils s'appuient donc généralement sur certains sites peu réputés, en fait les sites Web discrédités pour télécharger plusieurs programmes automatisés afin d'exécuter leur acte. Les hackers tentent de contrer les menaces potentielles que les crackers font peser sur la sécurité informatique et Internet sur différents réseaux. Les crackers savent toujours que leurs activités sont illégales et ils enfreignent la loi, ils ont donc tendance à dissimuler leurs traces.

Cependant, les pirates professionnels étant suffisamment compétents et assez habiles dans leur travail, peuvent potentiellement restaurer les configurations de sécurité sur les réseaux corrompus et ils aident à attraper les crackers spécifiques. Bien que la plupart des craquelins soient moins qualifiés, beaucoup d'entre eux sont suffisamment capables. Ils possèdent des compétences avancées et des connaissances approfondies tout comme les hackers professionnels. Ils ont la capacité de créer des outils et des logiciels qui les aident à exploiter toutes sortes de points faibles qu'ils découvrent dans les programmes hautement sécurisés. Cela rend encore plus difficile d'attraper ces craquelins. Parce qu'ils ne laissent pas de traces. Le nombre de crackers qualifiés est très faible, mais nous ne devons pas les ignorer. Ils constituent certainement une menace sérieuse pour la sécurité Internet.

À ce jour, nous sommes bien conscients que les pirates sont les professionnels de l'éthique tandis que les pirates pénètrent dans les systèmes de sécurité de manière éthique et illégale. Outre cette différence éthique, l'une des principales différences entre les deux est leur compréhension des systèmes informatiques et des systèmes de sécurité. Leur capacité et leur incapacité à créer des programmes et des outils logiciels est une différence majeure entre les deux. Les pirates peuvent écrire des codes dans plusieurs langues. Ils maîtrisent la connaissance de divers langages informatiques comme le C, C ++, HTML, Java, etc. Ils ont également une compréhension complète de ce que font ces codes et comment ces logiciels fonctionnent. Les crackers, en revanche, sont incompétents en ce qui concerne les programmes informatiques. Ils se vantent de leurs capacités à pénétrer dans les systèmes de sécurité et à l'utiliser à leur avantage. La différence ici est claire. Les crackers pénètrent dans les réseaux sécurisés à des fins malveillantes, contrairement à un pirate professionnel. Donc, c'est juste la façon dont ils fonctionnent qui les rend entièrement différents les uns des autres.

Conclusion

Nous pouvons donc conclure que les Hackers pénètrent dans les systèmes de sécurité dans le seul but de vérifier les trous dans le système et travaillent à les rectifier tandis que le Cracker fait irruption dans le système de sécurité pour des raisons criminelles et illégales ou pour des gains personnels. Les chapeaux blancs effectuent les tests de sécurité selon un contrat légal. Les chapeaux noirs ne suivent pas un tel accord. Ils le font pour violer la sécurité des systèmes. Alors qu'un pirate garde pour lui la connaissance de toute vulnérabilité et système de sécurité et l'utilise à son avantage, le pirate le fait afin de sensibiliser l'entreprise concernée ou un individu sur la rupture éventuelle qui pourrait entraîner des pertes considérables aux mains. des Crackers. Donc, fondamentalement, nous pouvons continuer en disant que les pirates éthiques utilisent et appliquent leurs connaissances et leur expérience afin d'aider à maintenir la sécurité d'un système informatique et d'un réseau.

Alors que les crackers utilisent leurs connaissances, qui ne sont généralement pas très avancées, pour enfreindre la loi? Les deux termes sont parfois utilisés de manière interchangeable, mais nous devons savoir que la différence entre les deux est assez grande et considérable. On pourrait même dire que c'est respectueux d'être un hacker et insultant d'être un cracker. Le piratage est généralement potentiellement plus nocif que le craquage car les pirates possèdent une connaissance approfondie des programmes et des codes, etc. Cependant, les crackers présentent de sérieuses menaces pour la sécurité d'Internet. Et c'est une menace croissante à l'heure actuelle. Par conséquent, il est important d'engager des poursuites judiciaires appropriées contre les procureurs et de réduire ainsi les menaces. Les deux termes sont sensiblement similaires, mais la différence réside dans la manière dont chacun a tendance à fonctionner. C'est ce qui rend les deux si différents. Par conséquent, nous ne devons pas confondre ces deux termes et ne pas oublier de faire du piratage légal et éthique et ne jamais penser à aller vers le crack.

Articles recommandés

Voici quelques articles qui vous aideront à obtenir plus de détails sur les Hackers vs Crackers alors suivez simplement le lien.

- Les importateurs tentent de réussir dans le piratage éthique

- HTML5 vs Flash-8 Différences majeures que vous devez savoir!

- Un guide complet pour débutant sur les logiciels de piratage éthique

- Nouveaux meilleurs signes Smart 17 dont vous avez besoin pour investir dans la cybersécurité

- Questions d'entrevue sur la sécurité du réseau - Top et les plus posées

- CEH vs CPT (Certified Ethical Hacker VS Certified Penetration Testers)