Introduction à Network Mapper

Dans le monde des cybercrimes, il est très important de s'assurer que le système de toute organisation est hautement sécurisé pour assurer sa continuité d'activité. Il peut vous intéresser que pour garantir le niveau de sécurité du système, l'organisation opte pour certains des logiciels qui exécutent des analyses afin de découvrir les vulnérabilités. Les logiciels ont permis aux entreprises d'évaluer très facilement leur niveau de sécurité. Maintenant, la question se pose, qu'est-ce qui se passe exactement derrière le logiciel qui crée un système qui analyse l'autre système et obtient la liste des faiblesses existantes. Pour la plupart de ces applications de numérisation, elles exécutent Nmap derrière. Ici, nous allons explorer beaucoup de choses sur le mappeur de réseau. Alors, commençons.

Qu'est-ce que Network Mapper?

Nmap peut être défini comme le scanner de vulnérabilité réseau qui identifie tous les services exécutés sur plusieurs ports. Il indique si les ports sont ouverts, fermés ou filtrés en fonction des réponses qu'il reçoit de différents types d'analyses. L'analyse TCP, l'analyse UDP et l'analyse furtive sont quelques-uns des types d'analyses que l'on peut effectuer à l'aide de nmap. Il estime d'abord la vitesse du réseau et en fonction de la vitesse du réseau, il effectue l'analyse vers le système. Il y a certaines applications comme expose qui exécutent le nmap derrière.

Nmap peut également être considéré comme l'outil intégré dans Kali Linux qui offre un avantage pour effectuer les contrôles de sécurité. Il utilise l'analyse ICMP pour identifier la vitesse du réseau et en fonction de la vitesse à laquelle il traite la demande d'analyse soumise par l'utilisateur. On peut analyser tous les ports disponibles en utilisant nmap mais dans le cas habituel, nmap analyse uniquement les ports par défaut. Nmap analyse en fait la réponse du serveur pour découvrir les services et les ports ouverts. Il déclare le résultat de l'analyse devant l'analyste de sécurité afin qu'ils puissent vérifier les choses.

Travailler avec Network Mapper

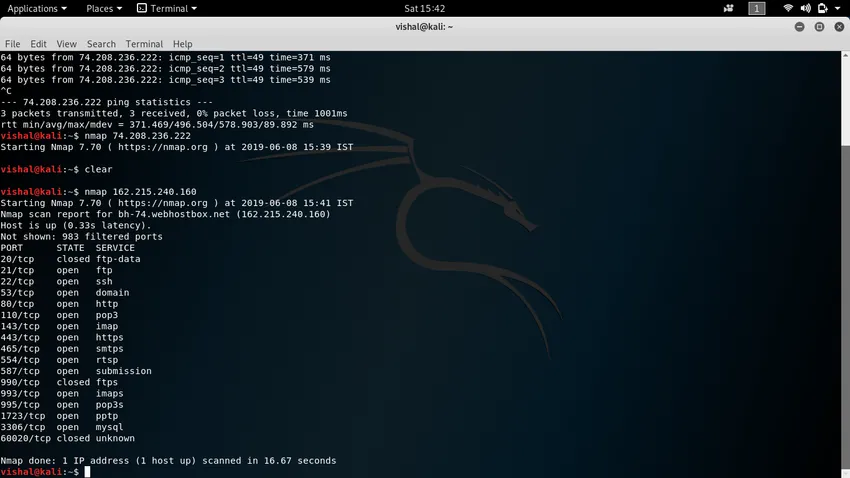

Dans cette section, nous considérerons un exemple où nous effectuerons une analyse réelle sur une IP active pour comprendre tous les services actifs sur ce système. L'IP appartient à un serveur en direct qui exécute divers services pour aider les utilisateurs de ce serveur à tirer parti de l'avantage du serveur. Il y a des services qui sont censés être exécutés sur le port particulier, donc lorsque nmap recherche les ports par défaut, il vérifie en fait les services communs qui devraient être plus juteux que les autres.

Dans l'image ci-dessus, il est visible pour nous qu'il existe plusieurs services sur le serveur. Certains ports sont ouverts tandis que d'autres sont fermés, mais aucun port filtré n'y est basé sur l'analyse normale. Cela montre que les ports comme 21, 22, 53, 118, etc. sont ouverts et exécutent respectivement ftp, ssh, domain, pop3. L'analyse effectuée dans l'image ci-dessus est l'analyse par défaut, car nous n'avons pas sélectionné de type d'analyse spécifique comme TCP, UDP, Stealth, etc.

La commande qui a été exécutée dans le terminal de Kali Linux a le mot-clé nmap qui est utilisé pour lancer l'analyse nmap. Il existe des attributs supplémentaires comme -sS, -sT, -sU qui peuvent être utilisés avec le mot clé nmap pour le faire analyser le système cible de la manière souhaitée. Ici, nous venons d'utiliser la commande nmap 162.215.248.160 et comme résultat, nmap a présenté toutes les informations de port devant nous, ce qui est suffisant pour indiquer à quel point il est facile de travailler avec nmap. À la fin de l'arnaque, il indique également le temps total nécessaire pour terminer l'analyse. En fonction du résultat, l'analyste système peut déterminer si le système présente une vulnérabilité.

Avantages de Network Mapper

Les avantages du mappeur réseau sont les suivants:

1. Facile à utiliser

Nmap est l'outil intégré dans Kali Linux qui est très facile à utiliser. Il suffit de fournir l'adresse IP de la cible qui doit être analysée et l'ensemble des services seront analysés.

2. Base pour plusieurs applications

Il existe plusieurs autres applications qui utilisent nmap en arrière afin de déterminer tous les services. Par exemple, Nexpose est une application qui est utilisée nmap en interne pour découvrir les vulnérabilités de n'importe quel réseau.

3. Différents types de numérisation

En fonction des exigences de l'administrateur système ou de tout utilisateur, nmap peut effectuer différents types de scan pour obtenir le résultat souhaité. Par exemple, il existe une option pour effectuer l'analyse furtive qui est là pour s'assurer que l'analyse sur la cible ne devrait pas faire beaucoup de bruit dans le réseau pour appeler la génération de journaux.

4. Analyse des vulnérabilités du réseau

L'utilisation de nmap consiste à trouver les services en cours d'exécution dans les ports et l'état des ports, mais finalement, les informations produites comme résultat de l'analyse peuvent être utilisées pour déterminer les vulnérabilités du système.

Croissance de carrière - Network Mapper

Quiconque veut faire carrière dans le domaine de la sécurité est censé avoir l'idée de travail de tous les outils intégrés disponibles dans Kali Linux qui sont spécialement mis à disposition pour les tests de sécurité. S'il s'agit d'avoir une idée pratique des outils intégrés, nmap arrive en première position. Il est très utile lors de la collecte de détails sur la cible afin que, sur cette base, ils puissent déterminer quel type d'attaque conviendra à la cible.

Conclusion

Nmap est l'outil d'analyse de réseau intégré disponible dans Kali Linux qui est exploité par les professionnels de la sécurité pour protéger le réseau. Il est très facile à utiliser et toute personne concernée par l'évaluation de la vulnérabilité du réseau peut l'apprendre pour avoir une longueur d'avance dans sa carrière. Il existe également d'autres applications qui exécutent nmap afin d'effectuer une analyse réseau. Il existe différents niveaux sur lesquels il peut être utilisé. Un nouvel utilisateur peut l'utiliser comme un débutant explore généralement la nouvelle chose et les professionnels peuvent l'utiliser au niveau avancé en fonction de leur expertise.

Articles recommandés

Cela a été un guide pour Network Mapper. Nous discutons ici du concept clé, du travail, de la croissance de carrière et des avantages de Network Mapper. Vous pouvez également consulter nos autres articles suggérés pour en savoir plus -

- Qu'est-ce que le cluster Hadoop?

- Qu'est-ce qu'AWS Lambda?

- Qu'est-ce que l'API en Java?

- Qu'est-ce que Kotlin?