Introduction au chiffrement à clé symétrique

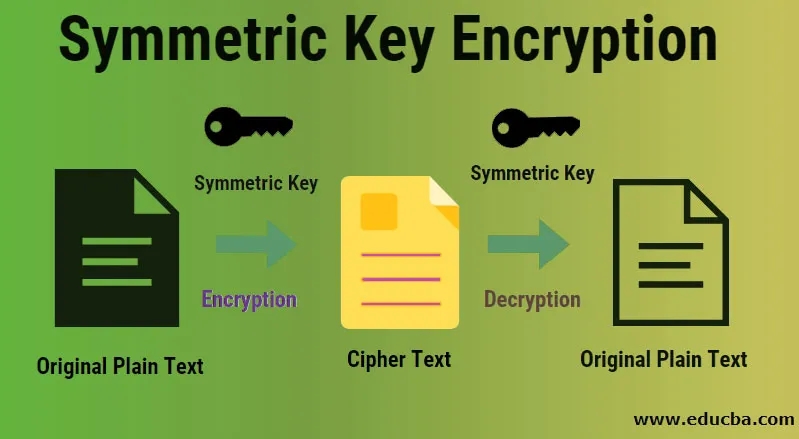

Le cryptage à clé symétrique est défini comme le type de technique de cryptage où une seule clé secrète qui est également la clé secrète est utilisée pour le cryptage et le décryptage des messages électroniques.

Ce sont les algorithmes qui sont utilisés dans le cas de la cryptographie et utilisent le même type de clés pour toutes sortes de techniques de cryptage qui sont liées à la fois au cryptage du texte en clair et au décryptage du texte chiffré du bloc. Les clés peuvent être de forme et de structure identiques ou il peut y avoir un type simple de transformation qui intervient lorsque vous passez d'une clé à l'autre. Les clés dans leur ensemble sont utilisées pour représenter un secret partagé entre une ou deux parties qui peut être efficacement utilisé pour maintenir un lien d'information sur une base privée. Cette construction où les deux parties ont un accès égal sur la clé secrète est un inconvénient critique du chiffrement basé sur la symétrie.

Ce n'est pas le cas avec le cryptage à clé asymétrique ou la technique de cryptage à clé publique. Les clés symétriques peuvent utiliser soit les chiffres de bloc, soit les chiffres de flux. Lorsque vous utilisez ce cryptage, vous vous assurez que les données sont converties sous une forme cryptée qui ne peut pas être comprise par quiconque n'a pas accès à la clé secrète pour le décryptage. Une fois que le destinataire prévu qui a accès à cette clé possède le message, nous nous assurons que l'algorithme inverse l'état de l'action de sorte que le message revienne à la forme originale et compréhensible.

Compréhension

- Comme nous l'avons déjà mentionné dans le cas de la technique de cryptage à clé symétrique, une seule clé également connue sous le nom de clé secrète est utilisée à la fois pour le cryptage et le décryptage des informations électroniques. Par conséquent, les deux entités qui participent au processus de chiffrement à clé symétrique doivent s'assurer qu'une seule clé est partagée entre les deux groupes de parties. Celui-ci est une méthode moins fiable par rapport au cryptage à clé asymétrique car cette technique utilise à la fois les clés publiques et privées à des fins de décryptage et de cryptage.

- Dans le cas du cryptage à clé symétrique, la clé secrète qui est possédée par les deux parties peut être n'importe quoi comme un mot de passe ou un mot de passe ou il peut également s'agir de la chaîne aléatoire de lettres ou de chiffres qui ont été générés par un générateur de nombres aléatoires sécurisé (RNG). Ce RNG est utilisé pour des applications critiques telles que le cryptage bancaire où les clés symétriques doivent être développées en utilisant le RNG qui est également une norme à l'échelle de l'industrie telle que FIPS 140-2.

Comment le chiffrement à clé symétrique facilite-t-il le travail

Le cryptage à clé symétrique ne doit pas dépendre de clés privées et publiques distinctes comme c'est le cas avec la technologie de cryptage à clé asymétrique. Il utilise une clé partagée simple qui peut être utilisée pour le transfert des données et des informations en utilisant des algorithmes de chiffrement et de déchiffrement. Par conséquent, le déchiffrement d'une seule clé est relativement moins complexe que de déchiffrer deux clés et c'est donc une approche plus facile à utiliser.

Que pouvez-vous faire avec le chiffrement à clé symétrique?

Cela peut être utilisé dans le cas de RC6, DES, RC5, AES, RC4, Blowfish, Twofish, CAST5, Serpent, 3DES, Skipjack, IDEA, Safer ++, etc. Ceci est généralement utilisé pour obtenir de nombreuses primitives cryptographiques que le cryptage normal ou de base techniques. Lorsque vous cryptez un message, vous ne pouvez pas garantir que le contenu du message ne sera pas modifié lors du cryptage. Par conséquent, un code d'authentification de message est ajouté avec le texte chiffré pour s'assurer que les modifications qui sont apportées au texte chiffré seront bien notées par le côté récepteur.

Les avantages

1. Extrêmement sécurisé: cet algorithme est un algorithme extrêmement sécurisé car une seule clé est utilisée pour toutes sortes de transactions.

2. Relativement rapide: il s'agit d'un algorithme plus rapide car une structure peu complexe est impliquée avec ces algorithmes.

3. Structure plus simple et moins complexe: cet algorithme est plus efficace et il a également relativement une structure moins complexe.

Pourquoi devrions-nous utiliser le cryptage à clé symétrique?

Nous devons utiliser ce cryptage car cela garantit que la sécurité n'est pas compromise, ce qui est une norme clé et spécifiquement pour toutes les applications bancaires et autres entreprises critiques à forte intensité de données. Nous devrions également utiliser cet algorithme en raison de son rythme relativement plus rapide par rapport à d'autres algorithmes de la même ligue.

Portée future

La portée de ces clés est qu'elles sont générées et utilisées avec plusieurs combinaisons d'algorithmes données, spécifiquement appelées les cryptosystèmes pour mentir jusqu'au fait que ces algorithmes sont utilisés pour effectuer une transaction ou pour envoyer et recevoir l'une ou l'autre forme d'un paquet de messages. Dès que les données sont livrées au destinataire prévu, la portée de chiffrement de clé symétrique disparaît car la clé est ensuite détruite et une nouvelle clé est créée pour un ensemble de données différent.

Pourquoi en avons-nous besoin?

Les données sont essentielles et la sécurisation des données est l'un des défis majeurs auxquels les grandes entreprises et les banques sont confrontées aujourd'hui. La forme de données en texte brut peut être facilement altérée et jouée par un attaquant ou un pirate. Par conséquent, la sécurisation de ces informations essentielles devient obligatoire, puis des algorithmes et des techniques telles que le cryptage à clé symétrique entrent en jeu.

Comment la technologie de chiffrement à clé symétrique va-t-elle vous aider dans la croissance de votre carrière?

La sécurisation des données est l'un des principaux défis auxquels de nombreuses entreprises sont confrontées aujourd'hui. Par conséquent, si vous apprenez des techniques telles que les techniques de cryptage de clés symétriques ou asymétriques, vous pouvez voir votre chemin dans le département de cyber-criminalistique, les départements de cryptage, le piratage éthique et d'autres instituts de recherche basés sur le DoD.

Articles recommandés

Cela a été un guide pour le chiffrement à clé symétrique. Nous discutons ici du fonctionnement, des utilisations, des besoins, de la portée future, des avantages et de la façon dont cette technologie va vous aider dans la croissance de votre carrière. Vous pouvez également consulter nos autres articles suggérés pour en savoir plus -

- Cryptographie vs cryptage

- Algorithme DES

- Qu'est-ce que Buffer Overflow?

- Mise en cache HTTP

- Types de chiffrement

- Générateur de nombres aléatoires dans Matlab

- Générateur de nombres aléatoires en C #

- Générateur de nombres aléatoires en JavaScript

- Stream Cipher vs Block Cipher