Outils de cybersécurité - La protection de votre environnement informatique est essentielle. La taille n'a pas d'importance quand il s'agit de protéger votre startup ou votre entreprise. Hackers, virus, malwares… ce ne sont que quelques-unes des véritables menaces de sécurité dans le monde virtuel. Des mesures de sécurité doivent être en place. Les gens ont entendu parler du SaaS ou du logiciel en tant que service. Mais avez-vous tous considéré la sécurité comme un service? Chaque sécurité informatique unique sur votre réseau doit avoir son armure, sinon les pirates et les cybercriminels feront leur marque. Des outils de sécurité réseau plus anciens qui doivent être installés aux ressources de sécurité «plug and play», il existe des outils pour répondre aux différentes exigences.

Approche de sécurité en couches: de nombreuses lignes de défense

Source de l'image: pixabay.com

Une seule ligne de défense ne vous protégera pas, beaucoup le feront. À différents niveaux de l'écosystème de la sécurité informatique: données, application, réseau, hôte et périmètre, il est important d'avoir une sécurité de bout en bout, et il existe de nombreux outils parmi lesquels choisir. Alors, armez-vous des nombreuses armes de votre arsenal et soyez en sécurité plutôt que désolé … optez pour ces incroyables outils de cybersécurité aujourd'hui et obtenez votre propre chevalier en armure brillante pour vous protéger contre les cerveaux criminels dans le cyber-monde.

Concevoir votre armure: 10 outils de cybersécurité de logiciels open source

Les meilleures choses dans la vie sont gratuites et les logiciels open source en font partie. La sécurité au niveau des données et du réseau est grandement améliorée par ces outils logiciels qui ouvrent la porte à un cyber-monde plus sûr et sécurisé.

# 1 Gnu PG: Protégez votre vie privée

GNU Privacy Guard / GPG est un outil utilisé pour le cryptage des fichiers et des e-mails. Une forte mesure de cryptage fournira une immense sécurité au niveau des données. Il s'agit d'une alternative open source viable à PGP ou à Pretty Good Privacy. Il est conforme aux normes OpenPGP.

Source de l'image: pixabay.com

Il s'agit d'un outil en ligne de commande faisant partie des principales offres Linux telles que Ubuntu, openSUSE, CentOS et Fedora. Alors, jetez votre chapeau dans le ring aujourd'hui et utilisez cet outil étonnant pour protéger les données en utilisant GPG pour générer des clés publiques et privées dans le serveur de sauvegarde et importer la clé de port sur tous les serveurs de données d'où la sauvegarde doit être effectuée et la crypter .

# 2 Truecrypt: une vraie solution

De nombreux utilitaires open source sont là pour le chiffrement au niveau du disque. Truecrypt est parfait pour le chiffrement au niveau du disque. Cet outil de sécurité open source est utilisé pour le chiffrement à la volée du disque. Cet outil pratique est le bon choix car Truecrypt crypte automatiquement avant que les données ne soient enregistrées sur le disque et les décrypte complètement après leur chargement à partir du disque sans intervention de l'utilisateur.

# 3 Projet de sécurité des applications Web ouvertes: lutte contre les vulnérabilités du Web

La sécurité des applications est aussi critique que les autres niveaux de sécurité car, tout comme la présence et le développement Web augmentent, les vulnérabilités Web augmentent également. La sécurité des applications est importante. OWASP est un projet de sécurité d'applications Web open source qui fournit les meilleures pratiques et les étapes de révision de code parmi d'autres directives que les développeurs, les architectes et les concepteurs peuvent utiliser pour développer des logiciels sécurisés.

Cours recommandés

- Cours de formation R Studio Anova Techniques

- Formation de certification en AngularJS

- Formation professionnelle ISTQB niveau 1

- Pack de formation sur les principes fondamentaux des tests de logiciels

# 4 ClamAV: l'outil antivirus parfait

Source de l'image: pixabay.com

La sécurité au niveau de l'hôte offre une protection pour les appareils uniques tels que les ordinateurs serveurs et les ordinateurs portables. ClamAV est le système antivirus parfait pour analyser les données émanant de différentes sources. Il s'agit d'un antivirus open source conçu pour détecter les logiciels malveillants, les virus et les chevaux de Troie mortels qui tentent de voler des informations.

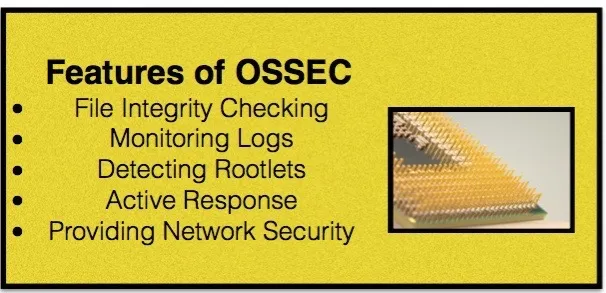

# 5 OSSEC: Intégration des besoins de sécurité

Open Source SECurity est un outil open source qui fournit des solutions SIM et SEM ainsi que la surveillance des journaux. Il s'agit d'un système open source HIDS ou Home Based Intrusion Detection System. OSSEC aide les clients à respecter les normes et à intégrer la gestion des incidents de sécurité et la gestion des événements de sécurité.

# 6 Snort: Outil IDS / IPS avec une différence

Snort est un réseau open source IDS / IPS (système de détection et de prévention des intrusions) qui effectue la détection et l'analyse du trafic réseau traversant d'une manière plus détaillée qu'un pare-feu moyen. Les outils IDS et IPS sont connus pour analyser le trafic et comparer le paquet à la base de données des profils d'attaque précédents ou connus. Les outils IDS alertent le personnel informatique des attaques, mais les systèmes IPS vont encore plus loin: ils bloquent le trafic nuisible. Un mélange des deux est une partie essentielle d'une architecture de sécurité complète.

# 7 OpenVAS: fournir une analyse complète des vulnérabilités

OpenVAS est un cadre de services et d'outils offrant une analyse intensive des vulnérabilités ainsi que des systèmes de gestion. Il s'agit de la version open source de Nessus. La gestion des vulnérabilités peut être ajoutée à la gestion des correctifs et de la configuration, plus un logiciel antivirus pour bloquer / détruire les logiciels malveillants.

# 8 BackTrack: sur la bonne voie

Source de l'image: pixabay.com

Cette distribution de sécurité basée sur Linux bien connue est utilisée pour les tests de pénétration. Cela offre une solution unique pour les besoins de sécurité et comprend plus de 300 outils OSS classés dans différents domaines.

# 9 OSSIM: Solution de sécurité tout-en-un

La gestion des informations de sécurité Open Source fournit une solution de gestion des informations et des événements de sécurité qui a intégré Snort, OpenVAS, Mrtg, NTOP et Nmap du logiciel open source. Il s'agit d'une solution rentable pour surveiller la santé et la sécurité du réseau / des hôtes.

# 10 IPCop: Protéger le périmètre

Périmètre… c'est la dernière frontière où le réseau se termine et où commence la sécurité Internet. Le périmètre comprend un ou plusieurs pare-feu pour protéger le réseau. IPCop est une distribution de pare-feu basée sur Linux configurée et conçue pour protéger le réseau. Il peut fonctionner sur des machines individuelles ou derrière le réseau ISP. Les autres fonctionnalités offertes par IPCop incluent le serveur DNS, le serveur proxy et le serveur DHCP.

Push and Play Security: Solutions automatisées de sécurité dans le cloud

Source de l'image: pixabay.com

# 1 Qualys: outil cloud pour sécuriser les appareils et les applications Web

Qualys sécurise les appareils et les applications via une solution cloud uniquement. Aucun matériel et / ou logiciel n'est requis. Cet outil permettra non seulement d'identifier les logiciels malveillants, mais fournira également des mesures pour assurer la sécurité de vos données, dans le monde du SaaS, du PaaS et de l'IaaS. De plus, il vise à créer un pare-feu cloud uniquement.

# 2 Sécurité de White Hat: se protéger dès le départ

White Hat Security propose des solutions de sécurité complètes, du codage à la pré-production et aux tests. Il aide également à évaluer les applications Web pour les trous et fonctionne comme un pare-feu et met à jour les informations sur les menaces détectées.

# 3 Okta: l'outil de suivi parfait

Okta se concentre sur la gestion de l'identité - la connaissance des utilisateurs et de leur emplacement, y compris les clients, les employés et les partenaires. Accrocher des connexions à toutes vos applications de Google Apps à SAP et Oracle n'a jamais été aussi simple.

Okta suit également tout cela depuis n'importe quel appareil. Il possède des fonctionnalités uniques telles que le positionnement des privilèges à partir d'un seul tableau de bord, la mise en œuvre de stratégies sur tous les appareils et les options d'authentification unique.

# 4 Proofpoint: Identifier le maillon le plus faible de la chaîne

Proofpoint est le meilleur outil de sécurité pour détecter les vecteurs d'attaque ou les trous dans le système de sécurité où les cybercriminels peuvent entrer. Il se concentre sur le courrier électronique avec des services cloud uniquement pour toutes les entreprises, quelle que soit leur taille. Cet outil de sécurité protège également les données sortantes et stocke les données pour éviter leur perte. Il n'utilise pas de clés pour décrypter les données.

# 5 Zscalar: Direct to Cloud Network

Le réseau Direct to Cloud développé par Zscaler est très facile à déployer et une solution beaucoup plus simple que la sécurité du système d'appliances traditionnel. Ce point de contrôle dans le cloud surveille le trafic entrant et sortant du réseau. Des réseaux locaux spécifiques peuvent également être surveillés. Cet outil de sécurité est parfait pour les appareils Android et iOS.

# 6 CipherCloud: décoder vos besoins de sécurité

CipherCloud protège les données de l'entreprise, les communications et bien plus encore. Cela inclut les analyses antivirus, le chiffrement et la surveillance du trafic, en plus de fournir un support de sécurité mobile lors de vos déplacements. Il s'agit de la solution de sécurité parfaite pour des produits tels que Chatter, Box, Office 365 et Salesforce.

# 7 DocTrackr: remettre l'horloge à l'heure

Cet outil de sécurité incroyable vous permet de retirer des documents, de les partager et de suivre davantage tous ceux qui ouvrent les fichiers. Construit sur le principe qu'une fois un document sorti de votre système, il est hors de votre contrôle, cet outil de sécurité génial vous donne un contrôle à 100% sur tous les documents.

# 8 Centrifiez: 100% de protection n'importe où, n'importe quand

Centrify vise également la gestion des identités sur de nombreux appareils et applications. Les utilisateurs et les clients sont placés dans une zone centrale pour être surveillés et contrôlés par les politiques de l'entreprise et (bien sûr) Centrify.

# 9 Vaultive: proxy de réseau de transparence

Le no man's land entre le réseau et Internet est protégé par Vaultive qui agit comme un proxy réseau de transparence. Cet outil de sécurité basé sur le cloud crypte les données quittant le titre du réseau vers les applications. Si vous souhaitez crypter des informations avant qu'elles ne vous quittent et continuer à les utiliser dans le cloud, Vaultive est la solution parfaite. Il s'étendra également au logiciel CRM, aux applications de partage de fichiers et aux services de communication pour ne nommer que quelques domaines.

# 10 SilverSky: Exploiter le Big Data Store

Ciel nuageux ou clair, SilverSky est l'outil de sécurité parfait dans le monde virtuel. Cet outil de sécurité basé sur le cloud offre une surveillance des e-mails ainsi qu'une protection, une protection réseau et aide les systèmes à se conformer aux normes HIPAA et PCI. Le magasin de données volumineuses d'informations sur les menaces est également exploité afin que SilverSky nettoie l'air et empêche les logiciels malveillants d'attaquer votre système.

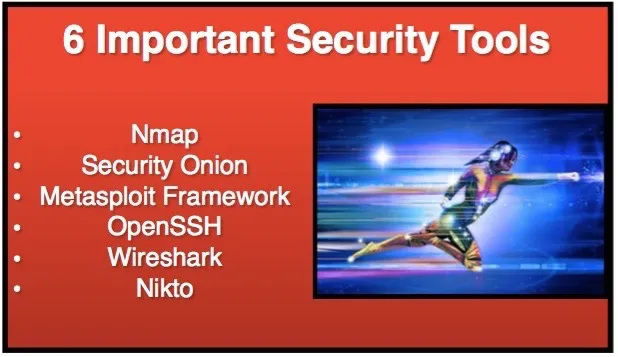

Outils de sécurité essentiels: 6 éléments doivent être ajoutés au kit

Formant la norme d'or des outils de réseau de sécurité, ces outils de sécurité open source sont efficaces, bien pris en charge et faciles à utiliser. La liste des 6 outils de cybersécurité doit être la suivante:

# 1 NMap: Outil d'analyse de port numéro un

Il est utilisé pour cartographier les réseaux et les ports avec un outil d'analyse et il dispose de puissants scripts NSE qui sont parfaits pour détecter les erreurs de configuration et collecter les informations relatives à la sécurité du réseau.

# 2 Oignon de sécurité: sécurité en couches

Cette distribution de surveillance de la sécurité du réseau est parfaite pour ceux qui veulent un outil de sécurité facile à installer et à configurer. Effort minimum et récompenses maximales - c'est l'USP de Security Onion. Il décolle tout, des APT destructeurs au balayage par force brute.

# 3 Metasploit Framework: tester tous les aspects de sécurité

Il s'agit d'un outil qui protège contre les intrusions en surveillant les exploits ainsi que l'analyse et l'audit.

# 4 OpenSSH: fournir un accès facile

Un tunnel SSH servait à sécuriser le trafic entre deux points, y compris un accès facile pour copier des fichiers en toute sécurité. Considérés comme les VPN d'un homme ordinaire, les tunnels SSH vous permettent d'accéder aux services réseau internes via un seul point d'accès.

# 5 Wireshark: suivre les réseaux, trouver des problèmes

Wiretraffic affiche autant de détails que nécessaire et suit les flux réseau pour détecter les problèmes. Wireshark fonctionne sur Linux, Free BSD, Windows, Linux et OS X.

# 6 Nikto: une solution de sécurité complète

Cet outil de test de serveur Web existe depuis plus d'une décennie pour de bonnes raisons. Cet outil de sécurité permet au tir sur le serveur Web de vérifier les scripts vulnérables, les erreurs de configuration et les problèmes de sécurité associés.

Aller plus loin: les 6 meilleurs outils gratuits d'évaluation de la sécurité du réseau

# 1: NStealth: avantages cachés

Le début du compte à rebours est N-Stealth. Il évalue les vulnérabilités en déterminant quels hôtes sont vivants et les services qu'ils exécutent ainsi que des services spécifiques qui sont vulnérables. Le scanner de sécurité N-Stealth de N-Stalker est l'avatar le plus complet, mais si vous choisissez plutôt de suivre la version d'essai gratuite, il ne vous mènera pas sur le chemin du jardin si vous recherchez une évaluation de base. La version gratuite fournit plus de 16 000 vérifications de vulnérabilité spécifiques tandis que la version payante en compte près de 30 000.

Source de l'image: pixabay.com

# 2: Walking the Talk: SNMP Superhit

SNMPWalk est l'un des réseaux les plus utilisés qui utilise une simple requête SNMP pour vérifier si les périphériques SNMP donnent des clés au royaume. Ce périphérique vous permet d'interroger les périphériques réseau exécutant SNMP pour obtenir des informations importantes.

Source de l'image: pixabay.com

L'avantage supplémentaire est qu'il s'agit d'un outil open source. Il est né du projet Net-SNMP de Carnegie Mellon dans les années 1990. Cet outil de sécurité peut être utilisé pour les plates-formes open source et Windows.

# 3: Fpipe de test de sécurité réseau complexe

Il s'agit de l'un des tests de sécurité réseau les plus complexes pour détecter la menace de piratage et il teste s'il existe des moyens de contourner votre système de défense. Fpipe de Foundstone, une unité McAfee, est un excellent outil gratuit pour vérifier les niveaux de sécurité dans les listes de contrôle d'accès du routeur, les règles de pare-feu ou d'autres mécanismes de sécurité via l'évaluation et la redirection ou la redirection de port. D'autres, comme Secure Shell ou Netcat, ne sont pas aussi bien documentés ou faciles à essayer.

# 4: Expert de reconnaissance SQLRECON

Les vulnérabilités du serveur SQL dans des produits tels que Oracle App Server et Oracle Database sont devenues courantes. Si vous souhaitez évaluer les serveurs SQL pour les virus et les vulnérabilités, SQLRECON devrait être l'arme de choix. Il combine plusieurs méthodes d'énumération MSDE / SQL Server dans un guichet unique pour déterminer les failles potentielles.

# 5: Enum: utilitaire basé sur la console de ligne de commande

Source de l'image: pixabay.com

Ceci est parfait pour les utilisateurs de Windows car il énumère différents types d'informations sur les systèmes Windows, y compris la récupération des listes d'utilisateurs, des listes de machines et de partages, des listes de groupes et de membres, du mot de passe et des informations LSA.

# 6 PsTools: Outil de ligne de commande de liste de processus

La suite PsTools est nommée d'après l'outil de ligne de commande UNIX ps et elle comble le fossé entre le système d'exploitation Windows standard pour l'évaluation et l'exploitation du système à distance et local. Cette trousse d'outils permet de contrôler à distance le système et assure une élévation de privilèges. Ces outils incluent PsList qui vous permet de répertorier les processus individuels exécutés sur le système distant et PsKill qui vous permet de les détruire. Cette suite convient également pour l'exécution de fonctions d'administrateur.

Conclusion

Gratuits ou payants, commerciaux ou open source, ces outils de sécurité sont le fondement même d'un environnement informatique stable. Il est avantageux d'investir dans ces outils de test de sécurité et les coûts de ne pas le faire sont très élevés. Bien sûr, cela paie encore plus si les outils de sécurité gratuits fonctionnent bien sur votre système. Mais même si les homologues rémunérés sont plus adaptés à vos besoins, l'investissement en vaut la peine. Après tout, vous ne pouvez pas mettre un prix sur la sécurité… cela reste l'un des aspects les plus importants de la gestion d'une entreprise. Une entreprise sécurisée est une entreprise prospère. Ces cyber-outils open source et commerciaux sont la clé de perspectives commerciales plus prometteuses qui garantissent le succès.

Source de l'image: pixabay.com

Articles Liés

Voici quelques articles qui vous aideront à obtenir plus de détails sur les outils de cybersécurité, il vous suffit donc de parcourir le lien.

- CentOS vs Ubuntu- Top 5 comparaison utile que vous devez apprendre

- Nouveaux meilleurs signes Smart 17 dont vous avez besoin pour investir dans la cybersécurité

- 10 types de tests de performances Web

- 6 types de cybersécurité | Basics | Importance

- Le rôle important de la cybersécurité dans notre vie

- Le saviez-vous? 4 types de cybercriminalité nuisibles en Inde

- CentOS vs Fedora: Caractéristiques

- 9 types de plan de gestion des incidents - 9 étapes innovantes (programme, système)