Introduction à la cybersécurité

Hackers, virus, chevaux de Troie, cybercriminalité… ce ne sont que quelques-unes des nombreuses raisons pour lesquelles vous devez investir dans la cybersécurité. Si vous pensez que votre entreprise est à l'abri d'une violation de données, vous vous trompez. Les virus peuvent prendre vie en quelques secondes et paralyser les systèmes. Toutes les grandes entreprises, dont AT&T, Apple et Target, ont été victimes de cybercriminalité. Si vous ne prenez pas de précautions aujourd'hui, vous pourriez être demain demain. Dans le cas où cela ressemble à une bande-annonce d'un film effrayant, soyez assuré que dans le cyber-monde, la vie imite l'art plusieurs fois.

Les propriétaires d'entreprise sont conscients que les cybercriminels sont plus sophistiqués, mais de nombreuses entreprises pensent que «cela ne peut tout simplement pas m'arriver» uniquement pour être victimes de violation de données, de fraude informatique ou plus. Vous devez mettre en place des mesures de sécurité pour gérer les vulnérabilités. Les grandes entreprises peuvent avoir plus d'argent à investir, mais chaque entreprise peut prendre des mesures préventives là où elles se trouvent en termes de formation du personnel, de développement des ressources ou de savoir-faire. Les criminels dans le monde virtuel, tout comme le vrai, recherchent des portes et fenêtres d'opportunité déverrouillées dans votre système. Ces signes peuvent vous alerter si vous avez besoin d'investir dans des solutions de cybersécurité.

Les 17 meilleurs signes pour investir dans la cybersécurité

# 1 Vous avez été hameçonné

Si vous sentez que quelque chose de louche se produit lorsque des sites Web «de confiance» commencent à vous demander des informations sensibles, vous ne devriez pas prendre l'appât et être la proie d'un fraudeur de phishing. Mais, s'il vous arrive d'être la prise du jour parce que vous n'avez pas pris les précautions appropriées, soyez prêt à en payer le prix fort. Les fraudes par hameçonnage fournissent aux cybercriminels des informations pour accéder aux cartes de crédit et faire de l'argent ou pire encore, voler votre identité.

# 2 Votre compagnie de carte de crédit signale des frais frauduleux

Les solutions de sécurité ne peuvent fonctionner que si vous agissez à temps. Si votre carte de crédit est violée, vous serez certainement au courant. Mais vous devez agir immédiatement sinon il sera un peu trop tard. Une fois les données d'entreprise violées, elles peuvent entraîner des pertes croissantes, ce qui peut être un fardeau encore plus lourd à porter si vous n'avez pas investi dans les informations de cybersécurité pour commencer.

# 3 Internet ou ordinateurs inhabituellement lents qui calent

Toute activité informatique ou Internet inhabituelle pourrait indiquer que votre machine a envoyé beaucoup de trafic. Une vitesse lente peut également indiquer la présence d'un virus ou d'un malware sur l'ordinateur. Recherchez les publicités pop-up qui apparaissent trop souvent si vous avez un bloc d'annonces en place et soyez toujours prudent lorsque les sites Web ne se chargent pas correctement.

# 4 Les programmes s'exécutent après avoir quitté le travail ou éteint votre ordinateur

Ceci indique que vos données informatiques ont été violées. Si vous avez éteint l'ordinateur et que vous revenez le trouver ou que vous exécutez des programmes que vous n'avez pas activés, il est probable que vous êtes victime de cybercriminalité. Investissez dans la cybersécurité vous permettra de ne pas pleurer sur le lait renversé en protégeant votre mot de passe et en cryptant les informations sensibles.

# 5 Comptes verrouillés

Ceci est un autre signe certain que vous êtes piraté. Si vous n'êtes pas connecté à votre messagerie électronique ou à vos comptes de réseaux sociaux comme Facebook, LinkedIn ou plus, il est temps d'investir de l'argent dans un bon programme de sécurité informatique ou d'investir dans une formation en cybersécurité pour votre personnel.

Chaque entreprise ne peut prospérer que si elle reste sûre. Le verrouillage peut signifier deux choses possibles:

1: Quelqu'un a essayé d'utiliser la force brute pour ouvrir votre compte

2: Le compte a été compromis et le pirate a changé votre mot de passe

Alors, comment un analyste en cybersécurité peut-il aider dans de telles situations? Les experts disent que le maintien des systèmes d'exploitation, des pare-feu et des logiciels antivirus de votre appareil peut être la clé ici. Soyez donc prudent plutôt que désolé et ayez vos systèmes de cybersécurité en place.

Cours recommandés

- Formation à la certification en VB.NET

- Pack de formation en science des données

- Cours en ligne sur ISTQB

- Cours en ligne Kali Linux

# 6 Vous détectez une activité inhabituelle

Les pirates peuvent créer un monde meilleur en protégeant les systèmes et en présentant les vulnérabilités. Malheureusement, ils peuvent également détruire une entreprise et causer beaucoup de tort s'ils sont éliminés dans cette direction. Faites toujours confiance à votre intuition plutôt que d'agir rapidement sans plan. Les pirates peuvent faire danser votre ordinateur sur leur musique s'ils violent votre système. Des comptes financiers aux informations de carte de crédit, rien ne leur restera à l'abri. Donc, si votre ordinateur commence à se comporter de manière inhabituelle, recherchez des signes de problèmes.

Source de l'image: pixabay.com

Cela inclut les programmes et fichiers standard qui ne s'ouvrent ou ne fonctionnent pas correctement. Une autre indication est que les fichiers qui n'ont pas été supprimés par vous ont disparu de la face de l'écran ou ont atterri dans la corbeille d'une manière ou d'une autre. Un autre signe possible est que vous ne pouvez pas accéder aux programmes en utilisant le mot de passe habituel. Si le mot de passe de votre ordinateur change soudainement sans aucune action de votre part, c'est un signe certain que vos données ont été compromises.

Un autre drapeau rouge est s'il y a un ou plusieurs programmes sur votre ordinateur que vous n'avez pas placés là, pour commencer. Si l'ordinateur commence à se connecter à Internet, sans aucune tentative de votre part, c'est un autre signe possible que vous êtes piraté. Un autre avertissement est que le contenu du fichier a changé sans que vous y ayez apporté aucune modification. Les imprimantes qui n'exécutent pas de commandes ou qui brouillent les pages peuvent également être un signal d'avertissement potentiel.

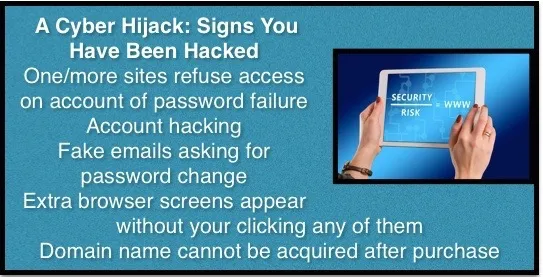

# 7 Les signes en ligne indiquent que vos données ont été compromises

Il peut s'agir de l'un des éléments suivants:

# 8 Les logiciels malveillants ou les substitutions de pirates standard sont visibles dans votre système

Cela inclut de faux messages de virus, des barres d'outils supplémentaires apparaissant dans le navigateur contenant des messages vous proposant de l '«aide» ou plusieurs messages qui se propagent sur l'écran. Un autre signe d'avertissement est que des fenêtres contextuelles aléatoires et fréquentes commencent à apparaître sur l'ordinateur. Des factures vous sont envoyées pour de faux achats en ligne… c'est exactement comme ça qu'on vous fait payer pour ne pas avoir investi dans la cybersécurité. Un autre signe est que les personnes de votre liste d'adresses reçoivent de faux e-mails de votre part.

# 9 Les mouvements aléatoires de votre curseur augmentent rapidement

C'est le signe qu'un pirate humain a réussi à contrôler votre curseur et qu'il joue à un jeu de chat et de souris avec vous. Cela peut avoir de graves répercussions si le pirate est en mesure d'accéder à vos fichiers ou de manipuler les commandes de votre ordinateur.

# 10 Les résultats de recherche Google inhabituels montrent que quelqu'un a divulgué vos informations confidentielles

Google vous-même. Si vous trouvez en ligne des informations personnelles que vous n'avez pas divulguées, cela signifie que quelqu'un a piraté votre ordinateur et volé des informations vous concernant. Si les données portent atteinte à votre organisation ou à votre réputation personnelle, cela peut être désastreux. Des informations strictement confidentielles sur votre ordinateur ou des messages électroniques contenant des détails importants sur le travail de votre organisation peuvent être précieux pour les cybercriminels sans scrupules et les résultats inhabituels des moteurs de recherche sont un test décisif de la sécurité de vos informations personnelles. Repérer une activité en ligne suspecte est un avertissement infaillible dont vous avez besoin pour améliorer votre protection en matière de cybersécurité.

Verrouiller la porte après l'arrivée du cambrioleur ne résoudra pas le problème, un bon paquet de cybersécurité le fera.

Source de l'image: pixabay.com

# 11 Le cracking par force brute ou les crackers d'essai et d'erreur tentent leur chance avec vous

Un pirate tente d'accéder à votre système à l'aide d'essais et d'erreurs et aucun logiciel de chiffrement n'est à l'abri de cette méthode. Ne pensez pas que les chiffres dissuaderont le pirate… une clé de 56 bits peut avoir 256 clés possibles, ce qui signifie environ soixante-douze quadrillions de combinaisons de touches avant qu'il n'obtienne la bonne. Alors, utilisez un logiciel avec autant de bits que possible et obtenez le crack sur un logiciel de cryptage ou une application de sécurité informatique qui vous protégera.

# 12 Quelqu'un entre par la porte arrière

Une porte dérobée fait référence à une faille de sécurité réseau dans un logiciel. Une porte dérobée peut être présente parce que quelqu'un a laissé la fenêtre ouverte et si un pirate le découvre, il ou elle peut déterrer votre clé ou votre mot de passe. Donc, assurez-vous d'avoir un programme de cybersécurité qui couvre votre dos ou votre mot de passe deviendra une clé d'accès pour les utilisateurs non autorisés.

# 13 Vous ne trouvez pas exactement des mots de passe sécurisés

Source de l'image: pixabay.com

Si «Apple1234» est votre idée d'un mot de passe, vous avez certainement besoin de cybersécurité. De nombreux programmes de devinette de mot de passe sont en place pour casser votre mot de passe «sécurisé» afin que vous ne soyez pas en sécurité. Même si vous utilisez des lettres, des chiffres et des symboles aléatoires, la clé doit appartenir. Si vous n'êtes pas exactement Einstein en ce qui concerne la création de mots de passe, les programmes de cybersécurité doivent être en place ou le temps vous pèsera lourd lorsque des tentatives seront faites pour réparer les dommages, la relativité ou pas de relativité!

# 14 Les journaux de sécurité montrent une violation

Si les journaux de sécurité montrent que des appareils autres que le vôtre ont accédé à votre compte, vous êtes moins en sécurité dans le cyber-monde. Même si les mots de passe changent ou cessent de fonctionner dans le but d'empêcher les cyberattaques par «dictionnaire», les signes sont forts qu'un cybercriminel vous cible et que vous êtes en danger d'une violation de la sécurité.

Les fichiers contenant des étiquettes d'art ou des signatures d'organisations de pirates sont un autre signe potentiel de problème dans le cyber-territoire. De nombreux hackers narcissiques signent leur travail et le résultat est un fichier modifié ou une vue détaillée des fichiers montrant une modification non autorisée.

Si vous remarquez des fichiers supprimés dans votre corbeille. ou un logiciel ou un gestionnaire de tâches cesse de fonctionner / rencontre une erreur, vous travaillez sur un système moins que sécurisé et il est temps de passer à un bon antivirus ou d'investir dans une installation de cybersécurité.

# 15 Les installations non autorisées sont en augmentation

Soudain, vous remarquez de nouveaux logiciels, programmes, raccourcis, barres d'outils ou icônes que vous n'avez pas installés. Si les lecteurs sont partagés alors que l'autorisation pour la même chose n'a pas été donnée ou que de nouvelles connexions réseau sont en place bien que vous ne les ayez pas créées, un cybercriminel est définitivement à l'affût.

# 16 Les gens reçoivent du «spam» de votre compte

Source de l'image: pixabay.com

Si les gens commencent à recevoir des logiciels malveillants ou des spams par e-mail de votre part et que quelqu'un utilise votre identité sur les réseaux sociaux, les e-mails ou les comptes de réseautage professionnel, vous devez sécuriser votre système, changer vos mots de passe et mettre en place un bon programme de cybersécurité.

# 17 Vous recevez un avertissement du système

Si votre PC émet un bip ou commence à envoyer des messages de réchauffement ou si vous voyez un faux virus, des messages malveillants, vous pouvez certainement commencer à contacter un spécialiste de la cybersécurité et prendre des mesures proactives pour vous protéger. Si votre antivirus ou programme anti-malware a été désactivé, c'est une indication positive que les pirates informatiques ne peuvent pas utiliser votre système. S'il y a une action de port TCP ou UDP inhabituelle, comme entrée dans des utilitaires comme la vue TCP, c'est une autre sonnerie d'alarme qui peut être votre réveil.

Conclusion: des signes pour investir dans la cybersécurité

Une bonne boîte à outils de sécurité avec pare-feu, anti-spyware, antivirus, anti-malware et cryptage peut être une cyberdéfense efficace contre les pirates et les cybercriminels sans scrupules. Même si vous n'êtes pas exactement le Newton du monde virtuel, vous pouvez protéger votre Apple en investissant dans des systèmes de cybersécurité! Le pare-feu, l'anti-spyware et l'antivirus fonctionnent pour bloquer l'invasion, que l'intrusion soit matérielle ou logicielle. Le chiffrement garantit que les pirates ne pourront pas prévaloir et que les programmes antivirus bloqueront même les chevaux de Troie les plus déterminés. Ajoutant à la complexité de votre ordinateur, ces précautions de cybersécurité vous protégeront des pirates les plus vicieux et des pirates informatiques dépravés.

Si vous négligez d'investir dans la cybersécurité, soyez prêt à faire face aux conséquences. On estime qu'environ 30 000 sites Web sont piratés chaque jour et leur nombre ne devrait qu'augmenter, les cybercriminels empruntant la voie facile pour gagner de l'argent. Intercepter vos données sensibles et pénétrer vos systèmes sera certainement plus difficile si vous prenez des précautions de sécurité. Un investissement bien développé dans le système de cybersécurité fonctionnera comme un verrou sur votre porte virtuelle et protégera votre système contre les intrusions indésirables. Alors, quels sont les différents types de piratage dont vous devez être conscient? Eh bien, voici une liste assez complète:

• Cheval de Troie: logiciel malveillant qui endommage votre système de l'intérieur, tout comme l'ancien cheval de Troie de Troie

• DoS / Denial of Service: Ceci est utilisé pour empêcher les utilisateurs d'Internet d'accéder à un site Web spécifique en piratant leur système

• Usurpation d'adresse IP: cela offre aux cybercriminels un accès non autorisé au système

• Faux points d'accès sans fil: c'est lorsque les faux points sans fil de votre point d'accès Wi-Fi ressemblent beaucoup à un trou béant dans le mur à travers lequel le pirate fait son entrée et part avec vos données

• Astuces de dénomination des fichiers qui vous induisent en erreur en cliquant sur un certain fichier malveillant

• Schtroumpf ou attaques similaires à DoS

• Usurpation de serveur ou lorsque des données sont envoyées au cache du serveur et qu'il y a redirection du trafic vers un ordinateur de choix du pirate.

Tout comme un pirate possède de nombreuses armes dans son arsenal, il en va de même pour l'utilisateur ou l'entreprise ciblé. Investir dans la cybersécurité est un pas en avant nécessaire si vous souhaitez que votre site Web officiel ou votre système informatique soit sécurisé. Alors, faites ce petit pas vers un bond de géant vers un cyber-monde sécurisé.

Articles recommandés

Cela a été un guide pour investir dans la cybersécurité. Ici, nous avons discuté du concept de base de la cybersécurité et des 17 meilleurs signes pour investir dans la cybersécurité. Vous pouvez également consulter nos autres articles suggérés pour en savoir plus -

- Règles importantes d'étiquette électronique que vous pourriez enfreindre

- Quelques informations importantes à savoir sur les outils de cybersécurité dont vous devez être conscient

- Guide étonnant sur Linux vs Ubuntu

- 6 types de cybersécurité | Basics | Importance

- 32 Outils de cybersécurité importants dont vous devez être conscient

- Le rôle important de la cybersécurité dans notre vie

- Investissez dans les outils de cybersécurité

- Guide sur Kali Linux vs Ubuntu