Qu'est-ce que l'algorithme IDEA?

IDEA signifie International Data Encryption Algorithm. Il s'agit essentiellement d'un algorithme de chiffrement par bloc symétrique. L'algorithme asymétrique utilise la même clé pour le chiffrement et le déchiffrement. Un chiffrement par bloc divise le message en blocs, chacun d'une longueur fixe, puis vous chiffrez chaque bloc indépendamment.

Comprendre l'algorithme IDEA

- La taille de bloc typique est de 16 octets de 128 bits. Un chiffrement par bloc fonctionnera généralement en blocs ronds où une partie de la clé est appliquée au tour, puis d'autres opérations sont effectuées sur celui-ci. Après un certain nombre de tours, disons entre 10 et 16, nous nous retrouvons avec notre texte chiffré pour ce bloc.

- Le bloc de texte chiffré a exactement la même taille que le bloc de texte brut, 16 octets. Pour chaque tour, nous opérons sur le bloc en utilisant une partie de la clé de chiffrement que nous appelons comme clé ronde. Nous dérivons les multiples clés rondes de la clé de chiffrement en utilisant un programme de clés.

- La planification des clés est un algorithme qui décale, XOR, multiplie et effectue d'autres types d'opérations sur la clé de chiffrement d'origine afin de trouver ces clés rondes. Eh bien, si j'ai un bloc de 16 octets et que j'ai une clé de 128 bits, qui est également de 16 octets,

Confusion et diffusion

Comprenons la différence entre Confusion et Diffusion.

Confusion

- La confusion est liée à la relation entre la clé et le texte chiffré.

- Nous nous assurons qu'un petit changement dans la clé entraîne un grand changement dans le texte chiffré.

- XOR n'est pas suffisant; Un par un.

- Calendrier clé.

La diffusion

- La diffusion est liée à la relation entre le message et le texte chiffré.

- Un petit changement dans le message -> un grand changement dans le texte chiffré.

- Masque les motifs dans le message.

Ainsi, en mode de fonctionnement du livre de codes électroniques, nous exécuterons généralement un chiffrement par blocs en mode de fonctionnement Chaînage de blocs de chiffrement ou CBC. Avec l'enchaînement de blocs de chiffrement, vous XOR le texte chiffré du bloc précédent avec le bloc précédent avec le texte brut du bloc suivant, avant d'être chiffré. De cette façon, chaque bloc du message dépend de tous les blocs qui l'ont précédé.

Norme de cryptage des données (DES)

Examinons certains des aspects du Data Encryption Standard (DES).

Longueur de clé

- Entrée 64 bits

- Contrôle de parité 8 bits

- Clé efficace 56 bits

La faiblesse

- Théorique

- Touche courte

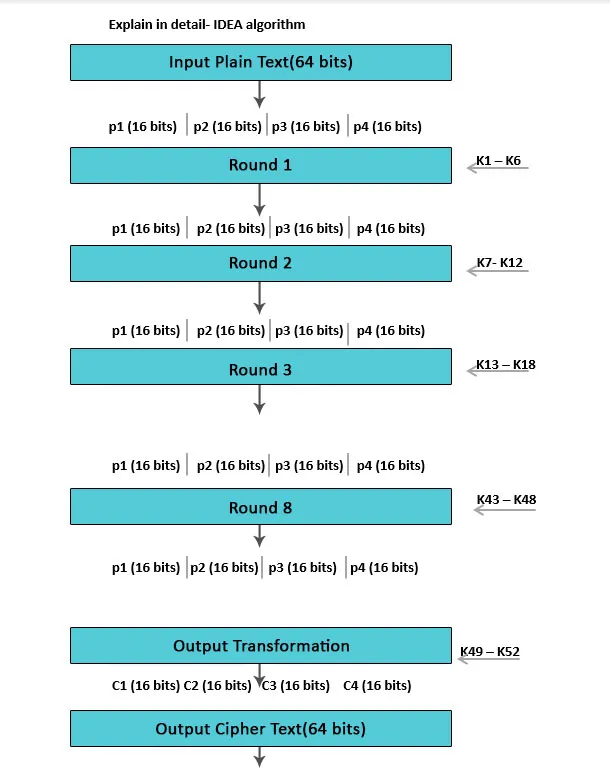

Comprendre l'algorithme IDEA en détail

Le bloc de texte brut d'entrée 64 bits divisé en 4 parties (16 bits chacune) Déclarez p1 à p4

- Par conséquent, p1 à p4 seront les entrées pour le premier tour de l'algorithme.

- Il y a 8 tours de ce type.

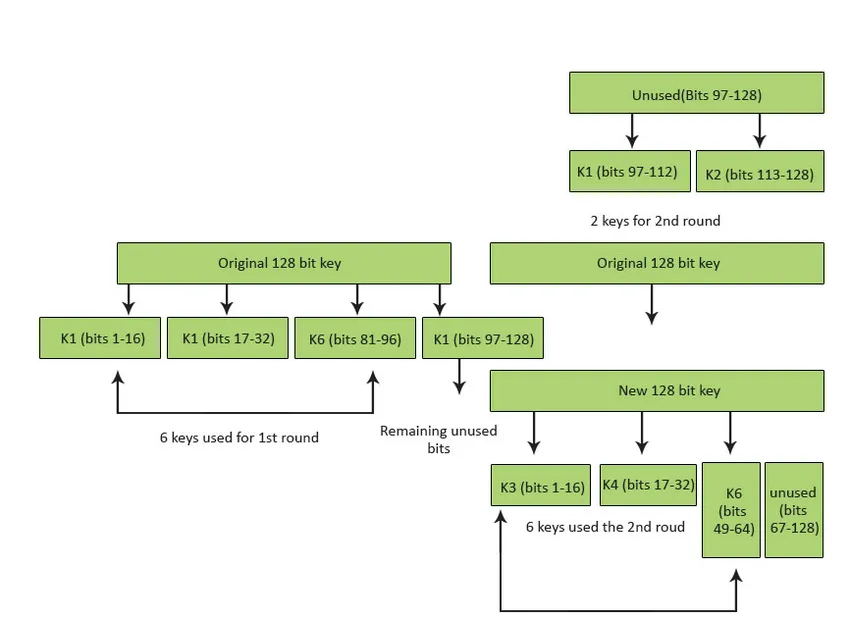

- La clé est composée de 128 bits.

- A chaque tour, 6 sous-clés seront produites.

- Chacune des sous-clés comprend 16 bits.

- Toutes ces sous-clés seront placées sur les 4 blocs d'entrée p1 à p4.

- Les dernières actions incluent la transformation de sortie qui profite généralement simplement à 4 sous-clés.

- Le dernier résultat créé est 4 blocs de texte chiffré C1 à C4 (chacun de 16 bits).

- Ils sont mélangés pour créer le dernier bloc de texte chiffré 64 bits.

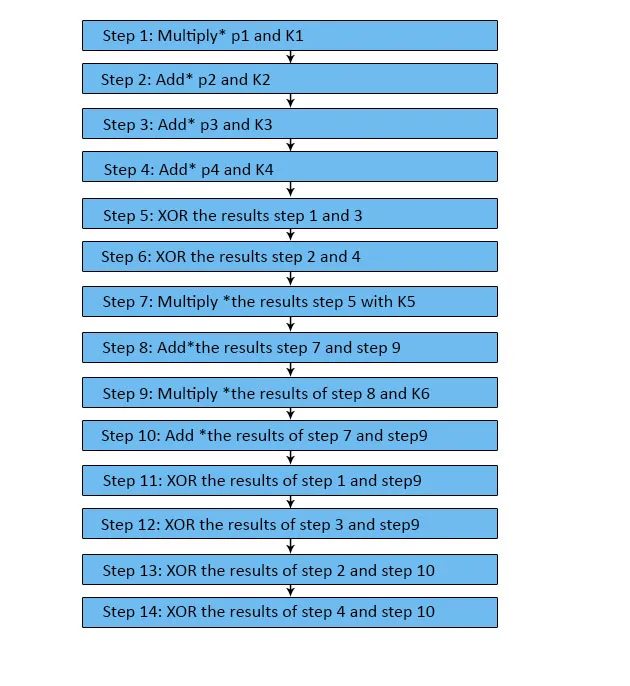

Informations sur un tour

- Il y a 8 tours dans IDEA

- Chaque opération nécessite un certain nombre d'opérations autour des quatre blocs de données en appliquant 6 clés.

- Ces étapes réalisent de nombreuses activités mathématiques.

- Il existe plusieurs procédures *, ajouter * et XOR.

- Multiplier * signifie multiplier le module

- Ajouter * nécessite un module supplémentaire

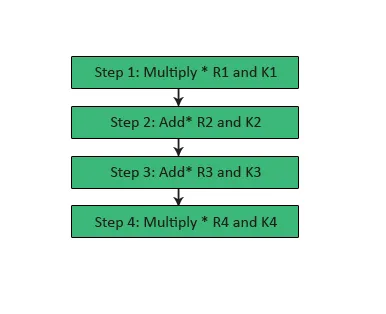

Transformation de sortie

- Il peut s'agir d'une procédure unique.

- Il faut des places à la fin du 8ème tour.

- L'entrée vers la transformation de sortie est une valeur de 64 bits divisée en 4 sous-blocs (état R1 à R4 tous les 16 bits).

- Les quatre sous-clés 16 bits (K1 à K4) sont utilisées ici.

- Le processus de transformation des résultats peut être le suivant.

Conclusion

- IDEA peut être un chiffre reconnu qui a été examiné par de nombreux experts pour la création de 10 sous-clés précédentes pour le tour, chacun des 8 tours utilise 6 sous-clés (d'où 8 * 6 = 48 sous-clés sont essentielles pour la Les manches). La dernière transformation de résultat bénéficie à 4 sous-clés (soit 48 + 4 = 52 sous-clés au total). À partir d'une clé d'entrée 128 bits, toutes ces 52 sous-clés seront produites des années, ainsi, cependant, aucune grève contre cinq ou plus de ses 8, 5 tours n'a été trouvée.

- En raison de sa ténacité contre les attaques cryptanalytiques et de son inclusion dans plusieurs offres cryptographiques bien connues, IDEA peut faire confiance. L'algorithme Basic IDEA n'est certainement pas comparable à l'efficacité ou à la sécurité avec des versions simples de DES ou AES. L'algorithme IDEA de base est destiné à aider les apprenants à se familiariser avec l'algorithme IDEA en donnant une version d'IDEA qui permet aux instances de bien fonctionner manuellement, et également de proposer une comparaison de la technique d'IDEA avec les moyens de DES et AES .

Articles recommandés

Cela a été un guide pour l'algorithme IDEA. Ici, nous avons discuté de la norme de chiffrement des données, des informations de cycle unique, de la transformation de sortie, de la confusion et de la diffusion de l'algorithme IDEA. Vous pouvez également consulter nos autres articles suggérés pour en savoir plus -

- K- signifie algorithme de clustering

- Algorithme Naive Bayes

- Algorithme de traçage de rayons

- Qu'est-ce qu'un algorithme gourmand?